恶意软件理论基础

恶意软件(Malware)的定义很宽泛:凡是在计算机系统上执行非预期行为的软件,都可以归入这个范畴。破坏系统功能、窃取敏感数据、获取未授权访问权限、强制展示广告……这些都算。”病毒”只是其中一种形态,用它来代指所有恶意软件,就像用”感冒”来描述所有疾病一样,早就不够用了。

什么是恶意软件

恶意软件的历史比大多数人想象的要长。最早可以追溯到1970年代,彼时大型机上出现了”Creeper”和”Elk Cloner”这样的程序,创作者的动机更多是好奇或恶作剧,但它们已经展示出感染和扩散的能力。

1980年代,个人电脑的普及带来了”Brain”和”Jerusalem”这类真正意义上的PC病毒,主要通过软盘传播、破坏文件。木马和间谍软件也在这一时期开始出现。

到了1990年代,互联网的崛起彻底改变了威胁格局。宏病毒和脚本病毒借着Office办公套件大规模扩散,僵尸网络(Botnet)也开始成形——攻击者可以通过它统一调度被控机器,发起协同攻击。

2000年代,蠕虫和勒索软件登场。”爱虫”(Love Bug)和”梅丽莎”(Melissa)感染了数以百万计的计算机,造成了极其严重的经济损失。早期的勒索软件也在这一时期悄然萌芽。

2010年代以后,攻击目标从个人转向了组织机构。国家支持的网络行动成为主流,高价值目标——政府机构、关键基础设施、大型企业——开始频繁遭到定向攻击。加密货币挖矿恶意软件和移动端恶意软件也在这一阶段相继出现。

时至今日,恶意软件的开发者已经开始借助AI来规避安全产品的检测,而人的行为与心理依然是被反复利用的突破口。

恶意软件的分类

在应急响应现场,判断你面对的是哪类恶意软件,直接影响后续的处置方向。以下是目前被广泛认可的主要分类。

病毒(Virus)

病毒是最早一批专门为计算机设计的恶意软件。它的核心特征是能够将自身代码注入可执行文件(比如Windows的.exe文件),随着被感染文件的运行而传播。

病毒的生命周期分三个阶段:感染阶段通过邮件、USB、软盘等媒介进入系统;激活阶段会检查特定条件(操作系统版本、区域设置、特定日期等),在条件满足前保持沉默以躲避检测;扩散阶段则将自身注入更多文件以维持持久化。这种”按条件激活”的特性,使得很多早期的启发式扫描工具对它束手无策。

蠕虫(Worm)

蠕虫和病毒的工作原理基本相同,但它不依赖用户操作,而是利用网络自主传播。它可以主动扫描网络中的其他主机,找到可利用的漏洞后自动感染。在内网横向移动的场景里,蠕虫是非常值得警惕的威胁。

木马(Trojan)

木马的传播方式可以像病毒或蠕虫,但也可以通过诱骗用户主动安装来实现入侵。木马最核心的能力是把被感染的系统变成”肉鸡”——赋予攻击者远程访问和控制权限。

早期的木马常被捆绑在破解游戏、注册机或系统激活工具里分发。木马同样可以设置延迟激活条件,在系统中潜伏数天乃至数周而不被发现。它也是构建和管理僵尸网络的常用工具,DDoS攻击背后往往有大量木马的身影。

间谍软件(Spyware)

间谍软件的首要目标是隐蔽。它通常伪装成正常的实用工具——比如一个声称能清理系统垃圾的软件——在用户毫不知情的情况下持续收集账号密码、个人信息等敏感数据,并悄悄外传。

广告软件(Adware)

广告软件的危害相对较小,主要目的是通过展示不请自来的广告来获取商业利益。它可能以浏览器扩展的形式存在,或利用浏览器漏洞植入系统。虽然一般不会造成直接破坏,但它会未经授权地收集用户行为数据,并在用户不知情的情况下上报。

勒索软件(Ransomware)

在当前的应急响应工作里,勒索软件可以说是最让人头疼的威胁。它的逻辑很简单也很残暴:加密目标系统上尽可能多的数据,然后索要赎金换取解密密钥。现代勒索软件使用高强度加密算法,一旦数据被加密且没有备份,恢复的希望极为渺茫。

典型恶意软件的历史案例

回顾这些案例,是因为它们定义了今天我们所面对的威胁格局。

- ILOVEYOU(2000年):伪装成邮件附件”情书”的木马,感染数百万台计算机,造成巨大经济损失。

- 梅丽莎 Melissa(1999年):隐藏在Word文档宏中的病毒,经由邮件快速扩散,大量邮件服务器因此瘫痪。

- Conficker(2008年):利用Windows漏洞传播的蠕虫,感染规模之大令人咋舌,至今仍偶见踪迹。

- Code Red(2001年):专门针对微软IIS服务器的蠕虫,通过单一漏洞在互联网上迅速蔓延。

- Nimda(2001年):综合利用邮件、网络共享、网站等多种传播途径,被认为是当时最复杂的恶意软件之一。

- Sasser(2004年):利用Windows漏洞导致系统持续崩溃重启,影响大量企业和个人用户。

- CryptoLocker(2013年):现代勒索软件的早期标志性样本,开创了”加密数据索要比特币赎金”的商业模式。

威胁行为者:攻击背后的人

恶意软件不会自己运行。理解”是谁在攻击,为了什么”,是应急响应中确定优先级、制定防御策略的关键。

黑客活动主义者(Hacktivists)

出于社会或政治目的发动攻击,目标往往是传递某种信息或推动社会变革。Anonymous(匿名者)是其中最具代表性的群体,以Guy Fawkes面具为标志,以反审查、捍卫人权为旗号。由于组织结构去中心化,其成员和行动方向高度分散。

网络犯罪团伙(Cybercriminals)

以经济利益为核心驱动力,手段包括金融欺诈、个人信息窃取、敲诈勒索等。典型案例是Carbanak(又名FIN7),专门针对金融机构,累计造成数亿美元损失,ATM攻击和金融数据泄露是其惯用手法。

国家级行为者(Nation-state Actors)

由国家机构或国家扶持的组织实施,服务于国家利益——情报窃取、关键基础设施破坏、舆论操纵都在其中。几个绕不过去的名字:

- APT29(Cozy Bear):俄罗斯背景,长期对政府和企业网络实施渗透,曾涉及2016年美国大选干预行动。

- APT28(Fancy Bear):同样来自俄罗斯,与法国TV5Monde电视台遭黑以及多个欧洲国家被渗透事件有关联。

- Lazarus Group:与朝鲜有关联,2014年索尼影业攻击事件和2017年WannaCry勒索软件事件均与其挂钩,还涉及大量针对金融系统的窃取行动。

- APT1(Comment Crew):中国背景,对美国政府和商业机构实施过大规模间谍活动。

- APT34(OilRig):伊朗背景,主要针对能源行业和政府机构,惯用恶意软件和社会工程学手段。

- APT41:中国背景,游走于国家间谍活动和商业网络犯罪之间,攻击范围横跨游戏、电信、医疗等多个行业。

- DarkHotel:韩国背景,专门针对入住高档酒店的商务人士,利用酒店Wi-Fi和内网系统实施定向攻击。

内部威胁(Insiders)

来自组织内部现任或前任员工的攻击,目的往往是窃取或破坏内部信息。这类威胁隐蔽性极强,传统的边界防护对它几乎无效。

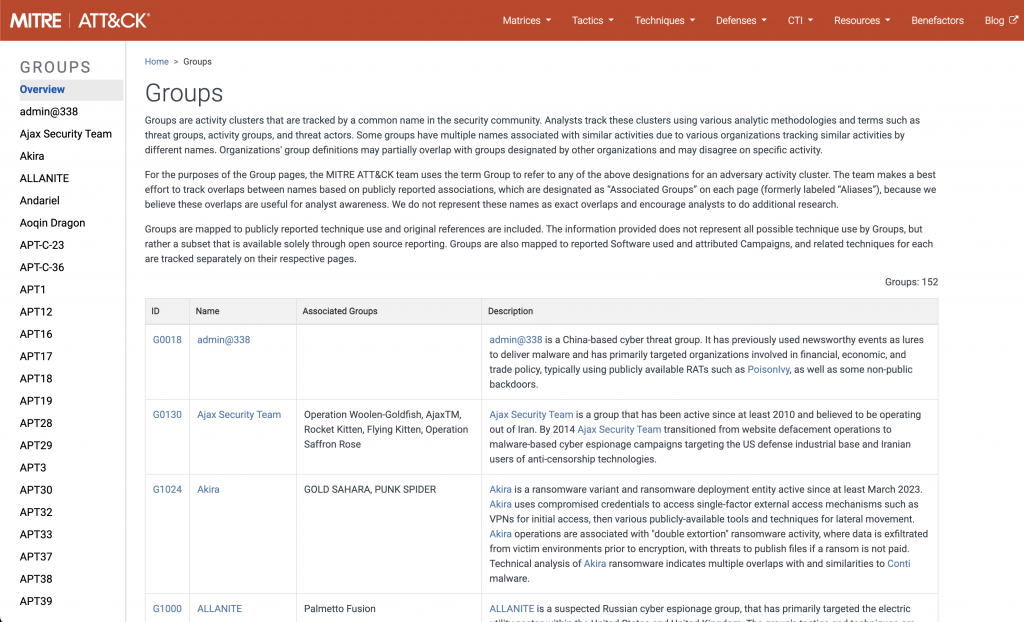

MITRE ATT&CK 框架

如果要在应急响应工作中推荐一个最值得熟悉的参考体系,那毫无疑问是 MITRE ATT&CK。这个框架系统整理了攻击者在真实攻击中使用的战术(Tactics)和技术(Techniques),并将其与已知威胁组织关联起来。它在实际工作中的价值体现在多个层面:

- 快速研判:发现一个可疑文件(比如 Proxysvc.dll),直接在框架里查,能很快定位到哪个组织在用它、用来做什么;

- 检测规则建设:基于已记录的技术手法,为安全产品编写更有针对性的检测规则;

- 漏洞识别:通过梳理威胁组织常用的攻击路径,找出自身防御体系的薄弱环节;

- 应急响应提升:了解攻击战术有助于在事件发生时更快完成溯源和处置;

- 攻防演练:基于框架中记录的真实技术手法设计演练场景,帮助检验团队的实战能力;

- 安全投资决策:结合资产清单和ATT&CK数据,能更精准地识别攻击面风险,让预算花在刀刃上。

完整的威胁组织档案可以在 https://attack.mitre.org/groups/ 查阅。

C2 技术:攻击指令从哪里来

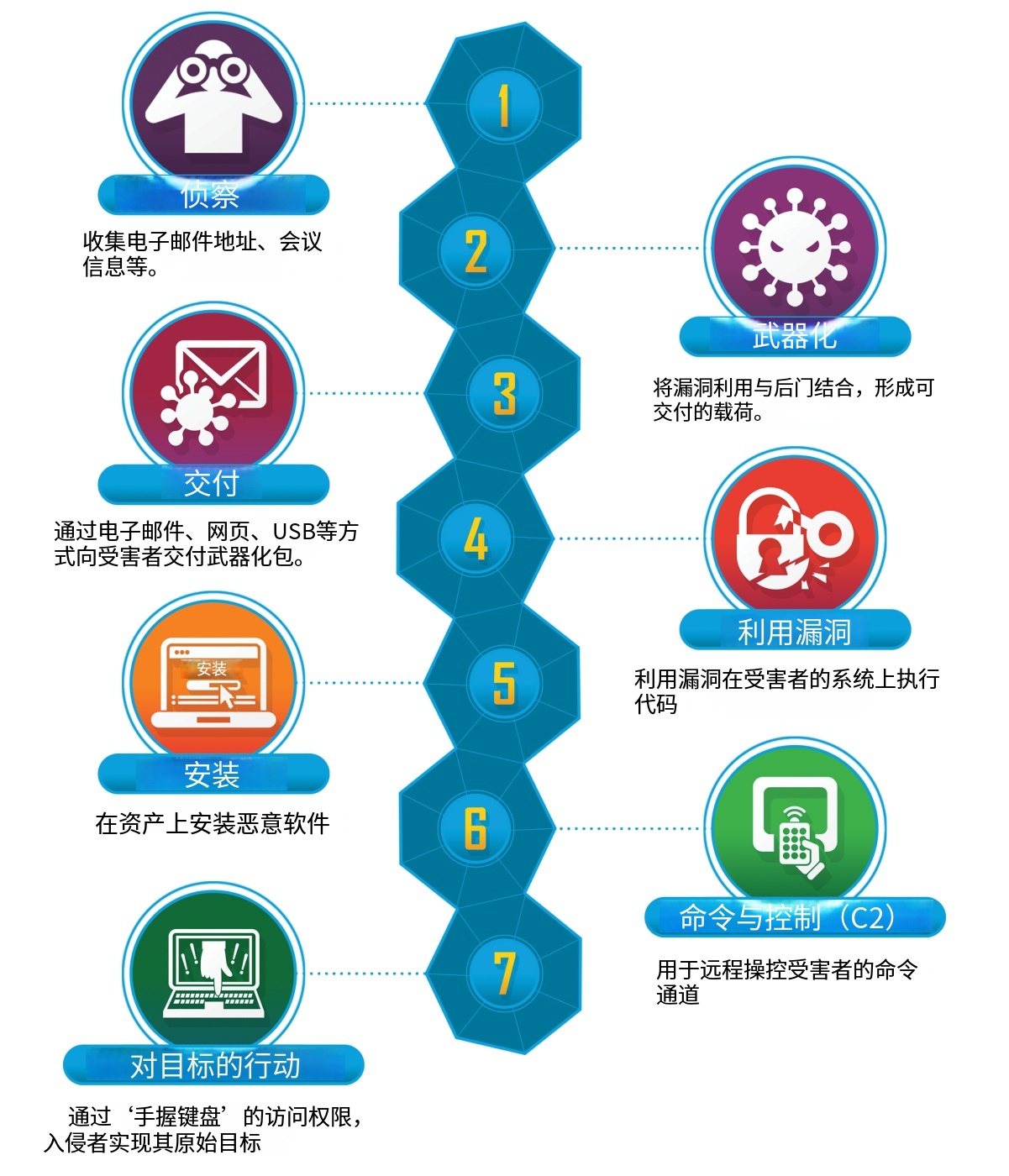

在网络杀伤链(Cyber Kill Chain)的七个阶段里,C2(Command & Control,命令与控制)处于倒数第二的位置——它是攻击者发出最终指令之前的最后一道关卡,也是在恶意行为完全爆发前还能阻断攻击的最后机会。

C2 的本质是攻击者用来远程操控已植入恶意软件的基础设施。勒索软件、木马、各类后门……几乎所有需要”回家打电话”的恶意软件背后,都有一套 C2 体系在运作。

C2 之所以难以检测,原因有几个:流量通常经过加密、伪装成正常业务流量、还会借用合法协议(DNS、HTTPS)进行通信。更麻烦的是,攻击者有时利用被控机器的用户权限在”受信任网络”内部操作,从外部看起来一切正常。

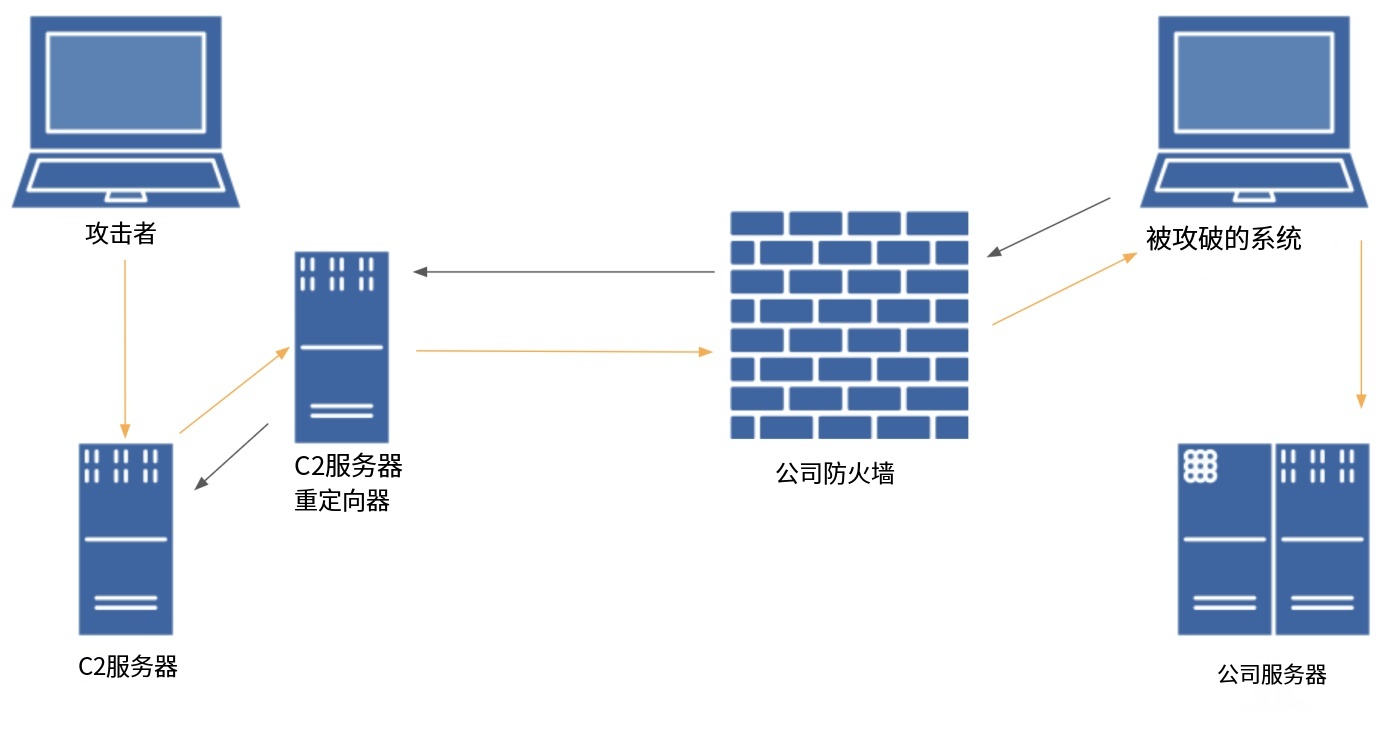

集中式 C2 架构(Central C2)

这是最常见的结构。攻击者通常先攻陷几台服务器,或用盗刷的信用卡购买云主机,在上面部署 C2 服务端。为了保护真实的 C2 服务器不被溯源,他们会在前面架设一台”重定向器”(Redirector)。

重定向器通常使用无标注、CTI库中查不到的普通IP地址,一旦主 C2 服务器被封,还可以自动切换到备用节点。被植入的恶意程序会定期向重定向器发送心跳请求(比如伪装成正常的HTTPS流量),等待下一阶段的指令。

通信层还有一道额外的加密。以命令执行为例:攻击者想让被控机器执行 ping letsdefend.com,这条命令不会明文传输,而是被 Base64 编码成 cGluZyBsZXRzZGVmZW5kLmlv 后嵌入 HTTP 响应头,混迹于大量正常的 HTTP 数据之中。被控端知道要对响应内容做 Base64 解码,于是在 IDS 眼中一切正常,但攻击指令已经悄然执行。

其他常见变体还包括:双通道通信(命令和回传走不同协议)、多级重定向器(增加溯源难度)等。

P2P C2 架构

去中心化结构,各个被控节点之间使用专有算法互相通信,每次交互的源地址和目标地址都不同,没有固定的中心服务器可以打掉,检测难度大幅上升。

随机化 C2 架构(Randomized C2)

这是更为高级的变体。被控系统从 CDN 服务、社交媒体帖子等看起来完全无害的来源获取指令,每条指令里还包含下一次通信地址的编码信息——永不重复使用同一个地址。从安全产品的角度来看,通信对象全是”正常”的知名域名,很难触发告警。

C2 检测:防御视角能做什么

没有银弹,但也不是无计可施。在实际防御中,以下几种手段综合运用效果最好:

流量分析:部署网络监控工具,持续观察流量异常。异常的外连频率、非常规的通信目标、奇怪的数据包大小——这些都是 C2 通信可能留下的痕迹。

IDPS 部署:入侵检测与防御系统通过预定义规则和行为分析,可以在实时流量中识别并拦截 C2 特征。

CTI 情报对接:订阅威胁情报服务,将外部情报数据与内网流量进行比对。如果不是攻击的主要目标,早期的 IOC 匹配往往能在事情失控之前发出预警。

EDR/XDR 覆盖:端点检测与响应工具能够在终端层面捕捉与 C2 相关的恶意进程行为,成熟的 XDR 方案甚至能在攻击抵达 C2 阶段之前就将其阻断。

用户安全意识培训:钓鱼邮件是 C2 植入的重要初始入口之一。定期开展培训,让员工具备识别可疑邮件和链接的能力,是低成本但有效的防线。

补丁管理:攻击者建立 C2 连接往往需要利用已知漏洞作为跳板,保持软件和系统的及时更新,是压缩攻击面的基本动作。

恶意软件的历史是一部和防御者的猫鼠游戏史。理解它的演变脉络、分类方式、幕后操盘手,以及攻击指令如何下达,是每个应急响应从业者的必修课。技术在变,但攻与防的底层逻辑从未真正变过。

赞赏 微信赞赏

微信赞赏 支付宝赞赏

支付宝赞赏

发表评论