使用Autopsy进行磁盘采集和取证

Autopsy 是目前最主流的端到端开源数字取证平台,由 Basis Technology 开发维护。说白了,它把商业取证工具里那些核心功能都搬进来了,还是免费的。不管是 Windows、Linux 还是 Android 的文件系统,Autopsy 都能解析,在速度和覆盖面上完全能满足日常应急响应和取证调查的需求。

Autopsy主要功能

从应急响应的角度来看,Autopsy 有几个功能是真的很实用:

- 多人协作:处理复杂案子的时候,团队里不同的分析人员可以同时介入同一个案例,互不干扰,协同推进。

- 时间线分析:把系统事件用图形化的方式呈现出来,直观地还原事件发生的顺序和时间节点,这在溯源分析里特别关键。

- 关键词搜索:内置了文本提取和索引搜索模块,不管是找特定关键词还是正则匹配,都能快速定位相关文件。

- 浏览器痕迹提取:能从主流浏览器里把用户的上网记录扒出来,对于判断用户行为或者追踪恶意访问路径很有帮助。

- 注册表解析:直接提取 Windows 注册表里的取证数据。

- 邮件分析:解析磁盘上残留的邮件数据,包括已删除的部分。

- Unicode 字符串提取:能从未分配空间和未知文件类型里提取多语言字符串,这在找隐藏数据或者分析恶意文件时经常用到。

- 文件类型识别:通过文件签名来判断真实类型,同时检测扩展名伪造的情况——这是很多攻击者惯用的手法。

- 可疑文件标记:根据文件名和路径规则自动标记可疑文件,减少人工排查的工作量。

工具下载地址:https://github.com/sleuthkit/autopsy/releases

Windows安装使用autopsy

新建案件

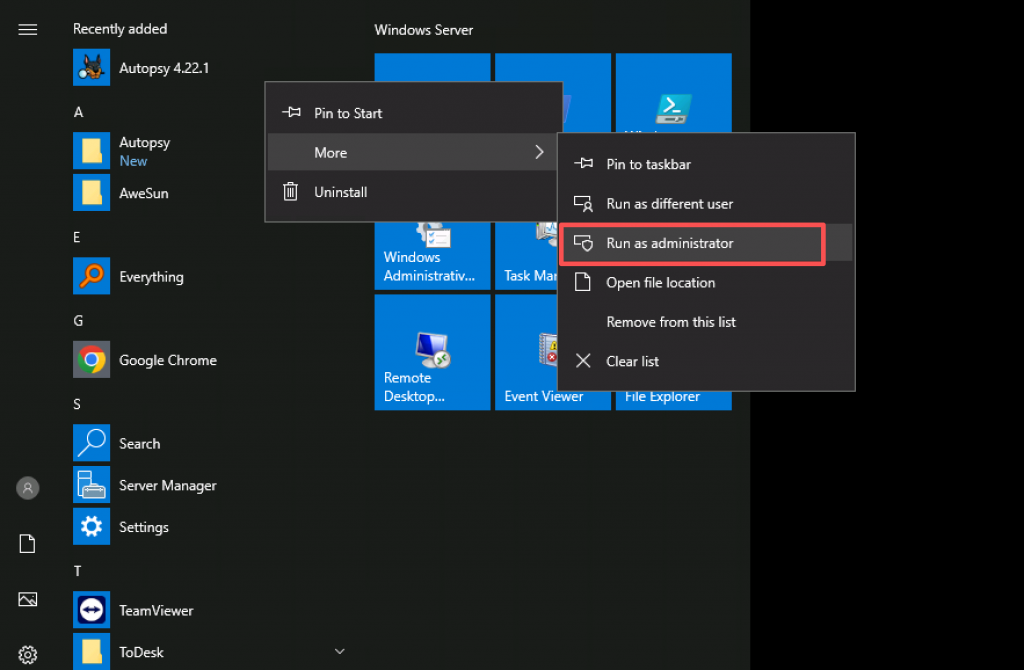

下载安装完成后,以管理员身份运行 Autopsy,这一步不能省,否则部分磁盘读取权限会受限。

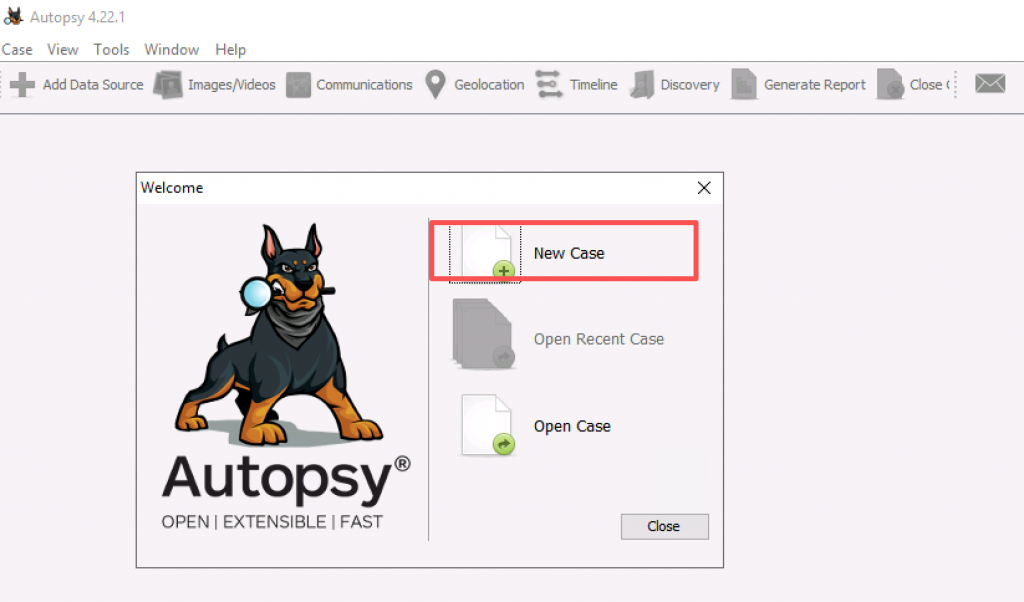

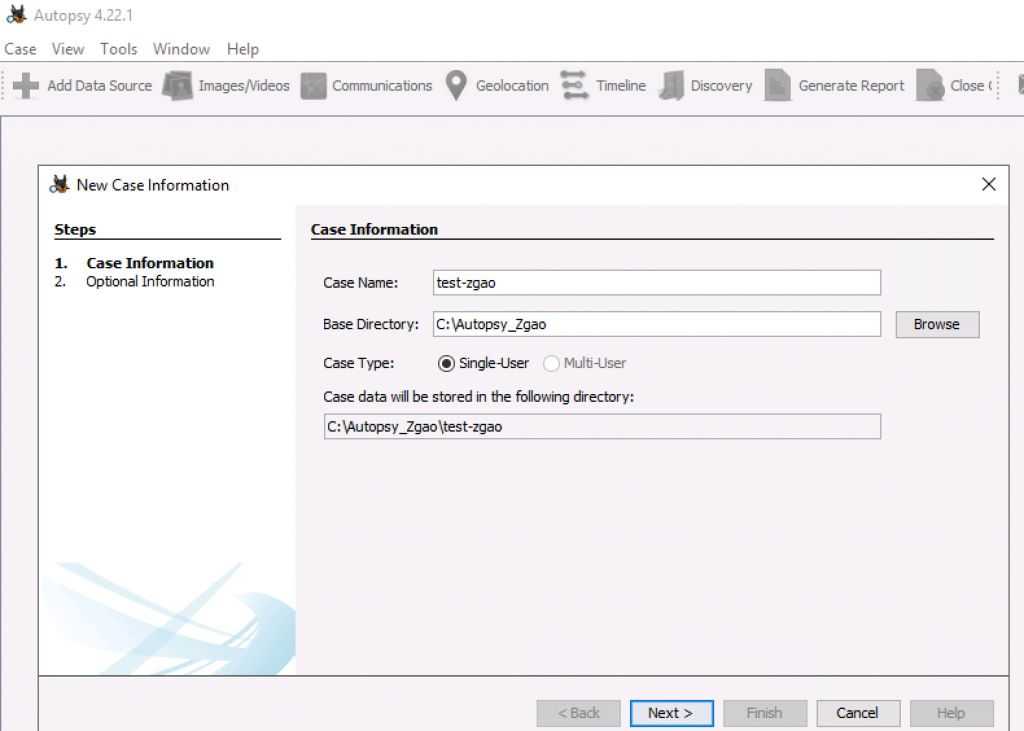

启动后进入主界面,点击 “New Case” 开始一个新的调查案例。系统会要求填写案例名称和案例文件的存储路径。

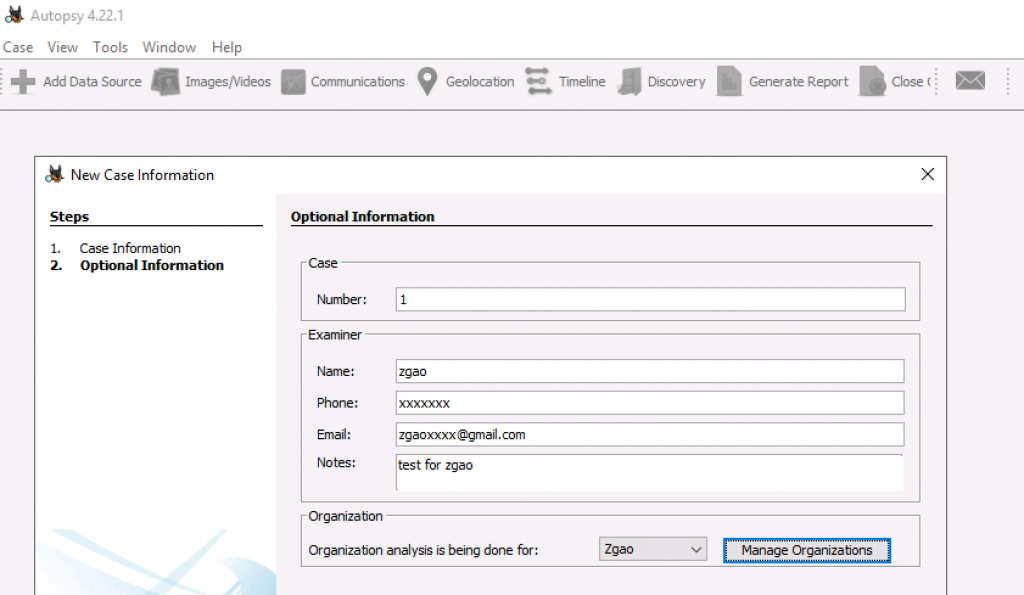

接下来还有一个步骤很多人会跳过,但在正式的应急响应场景里不建议跳——填写案例的附加信息,比如调查编号、负责人、案例描述等。

这些信息是维护证据链的基础,后续如果案件需要出证或者交接给其他团队,这部分内容会非常重要。

选择数据源

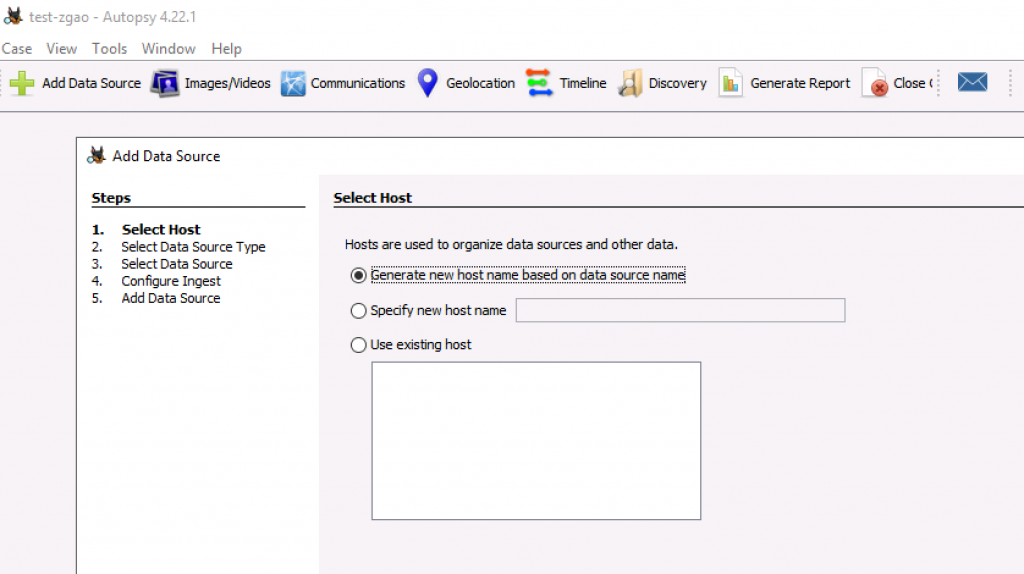

案例信息填完,点 Finish 之后,Autopsy 会弹出数据源选择窗口。

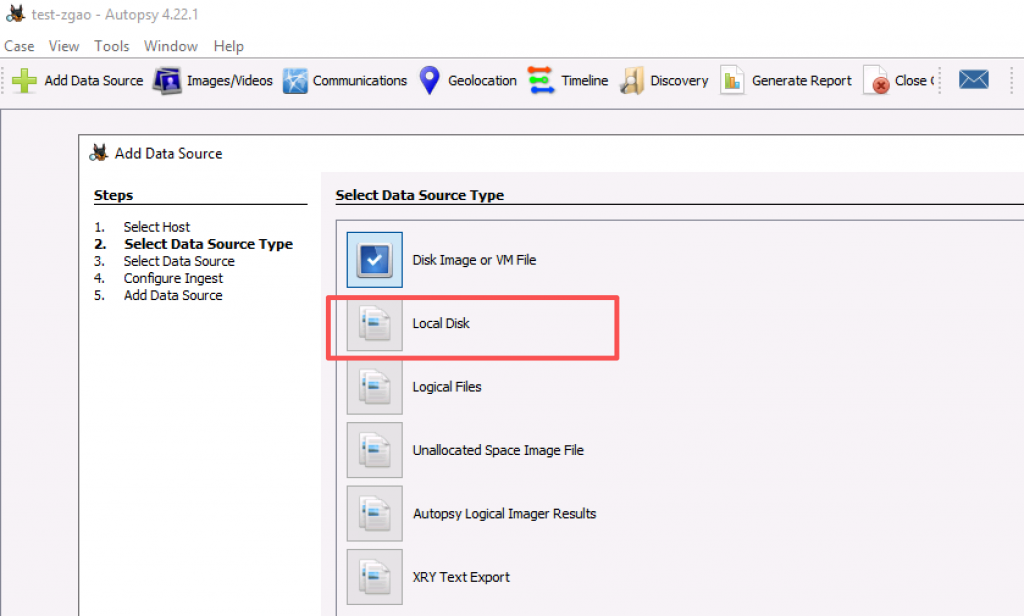

这里有两个典型场景:

- 分析已有的磁盘镜像:如果之前已经用 FTK Imager 或者其他工具采集了一份磁盘镜像文件,直接选第一个选项导入即可。

- 直接分析本地磁盘:如果正在对一台疑似受损的机器进行现场应急,需要直接分析它的本地磁盘,就选第二个选项。

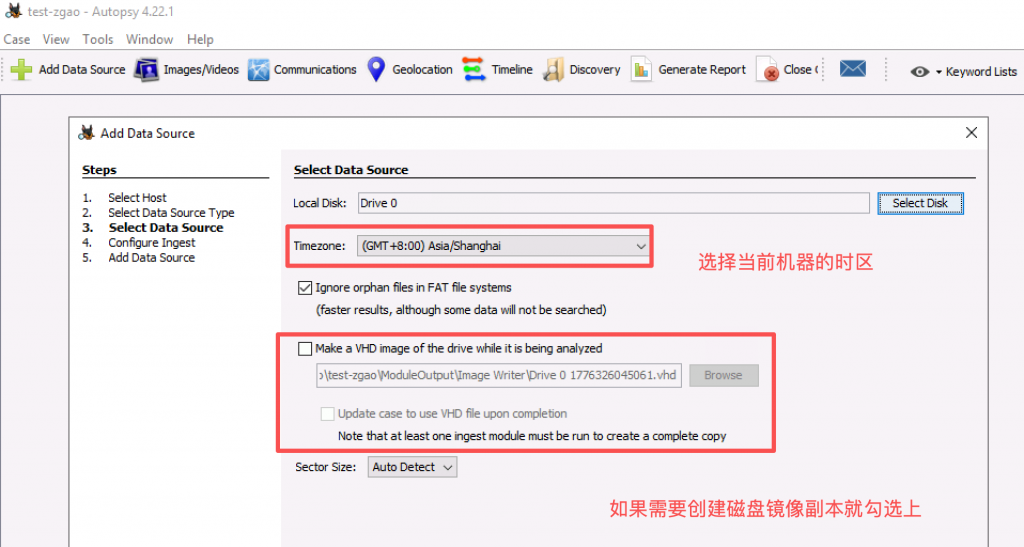

选完数据源类型后,进入磁盘选择界面,需要指定要分析的目标磁盘,同时设置取证时间线的时区。这个时区建议和被调查计算机的系统时区保持一致,不然事件时间线会出现偏移,影响溯源判断。

另外,这个界面还有一个选项:“Make a VHD image of the drive while it is analyzed”,勾上之后 Autopsy 会在分析的同时生成磁盘的 VHD 镜像备份,如果后续需要保留证据原始副本,可以开启。

配置插件

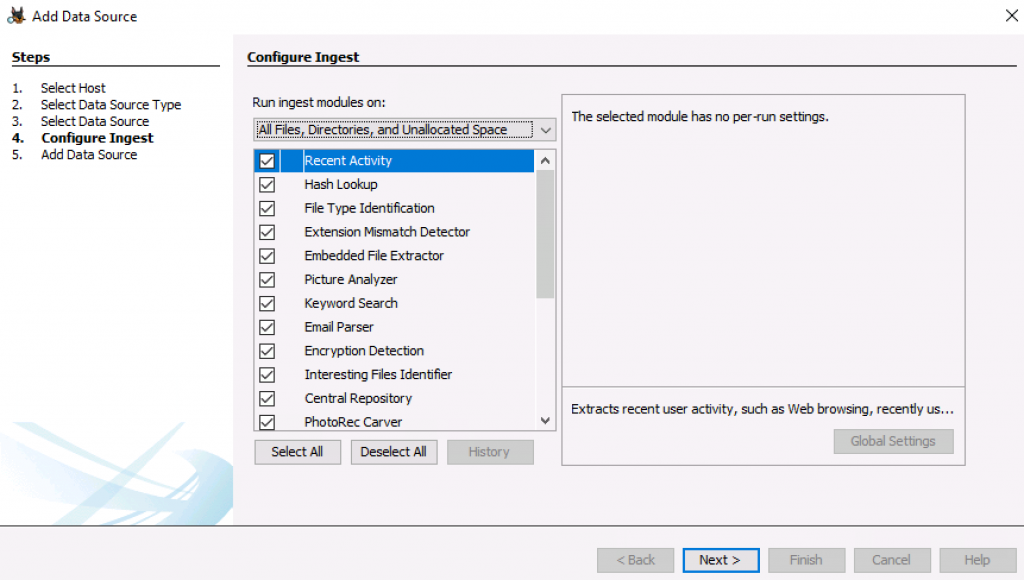

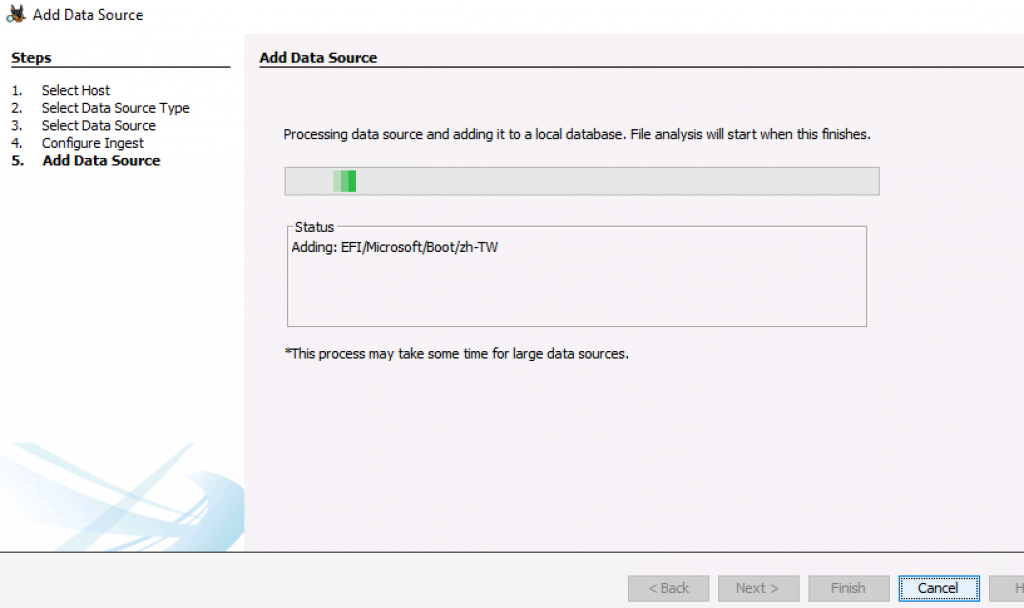

点击下一步之后,会进入 Autopsy 最核心的配置环节——Ingest 插件配置。

这里可以选择让 Autopsy 在分析磁盘时跑哪些解析模块。举个例子,勾选”Email Parser”之后,Autopsy 会遍历磁盘上的日志、文件、程序目录甚至已删除的未分配空间,把所有能找到的邮件数据都提取出来。

按需选择插件,点 Next,分析就会开始跑起来,结果会实时呈现。

查看分析结果

分析完成后,Autopsy 会把结果按类别整理好,左侧导航栏里可以直接按分类浏览。举几个在应急响应中比较常看的:

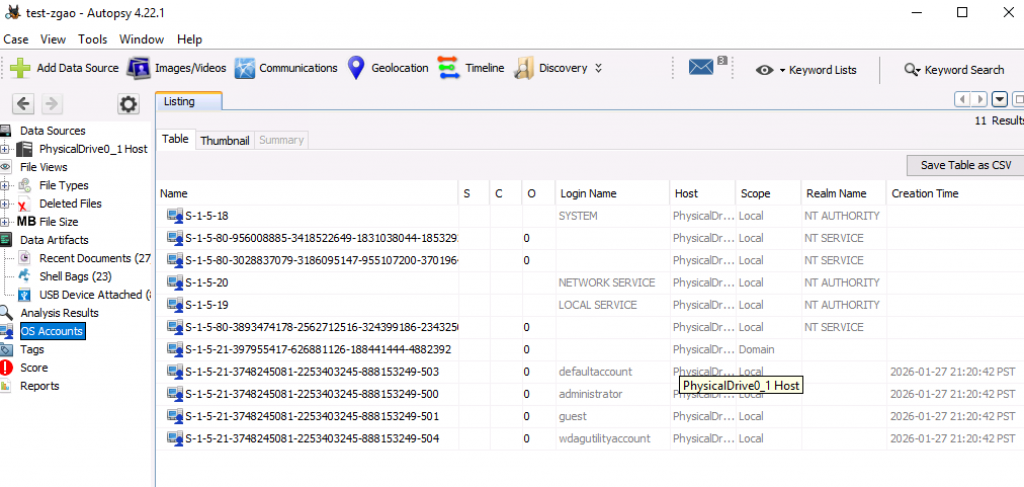

OS Accounts(系统账户):直接列出当前系统上存在的所有用户,可以快速判断是否有异常账户或者新建的本地账户。

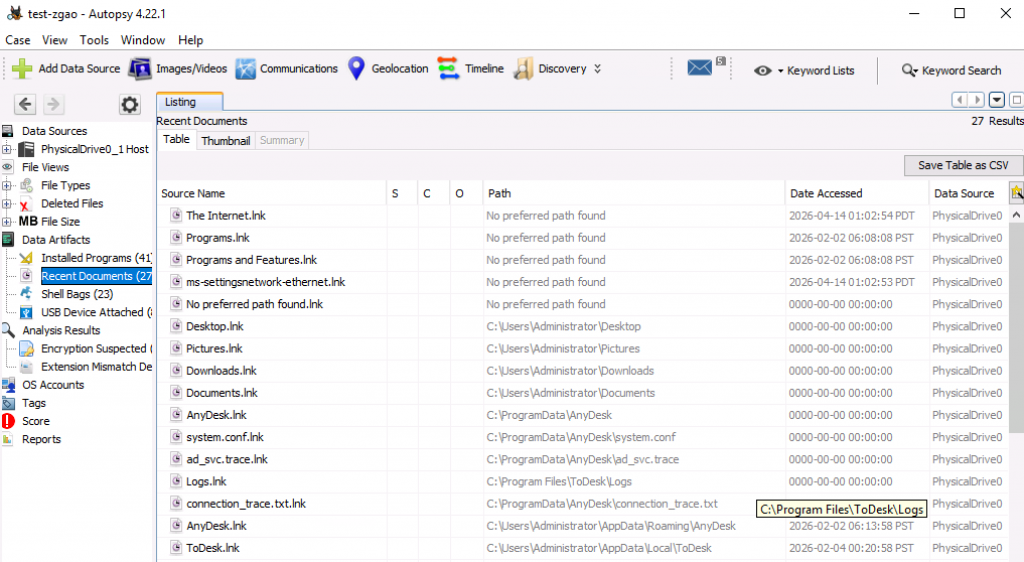

Recent Documents(最近访问文档):这个和 Windows 注册表取证里讲的 Recent Documents 是同一类数据,Autopsy 把它可视化地展示出来,方便了解用户近期的操作行为。

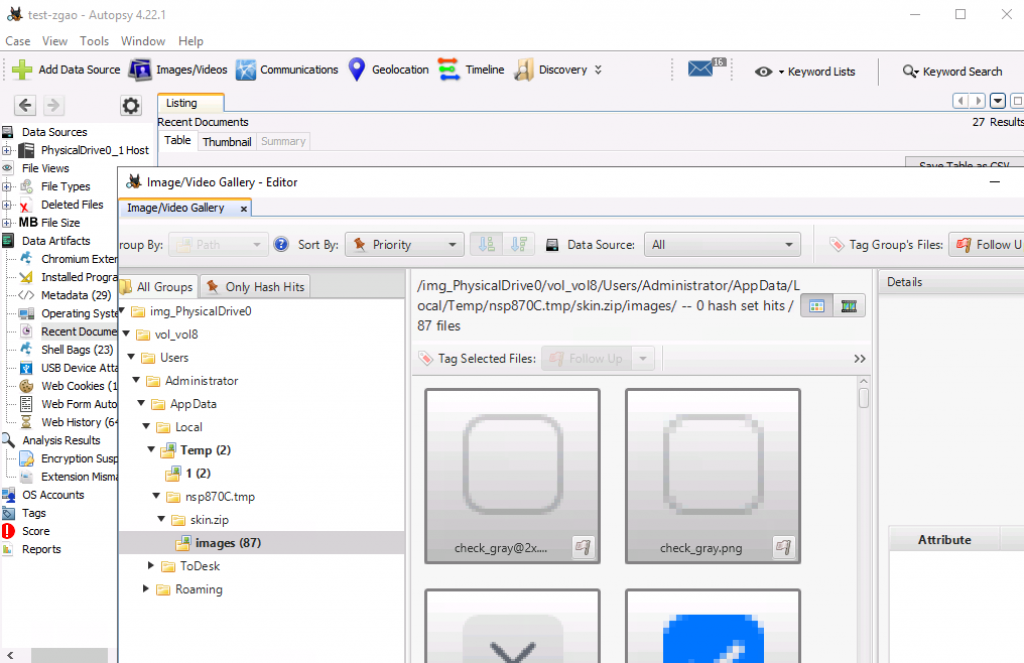

Images/Videos(图片/视频):可以浏览磁盘上所有的图像和视频文件,对于某些特殊案件类型会用到。

这里我演示用的是虚拟机磁盘,数据量比较少。实际处理一台用户主机或者服务器时,各类数据会多得多,分析时间也会相应拉长。

Linux安装使用autopsy

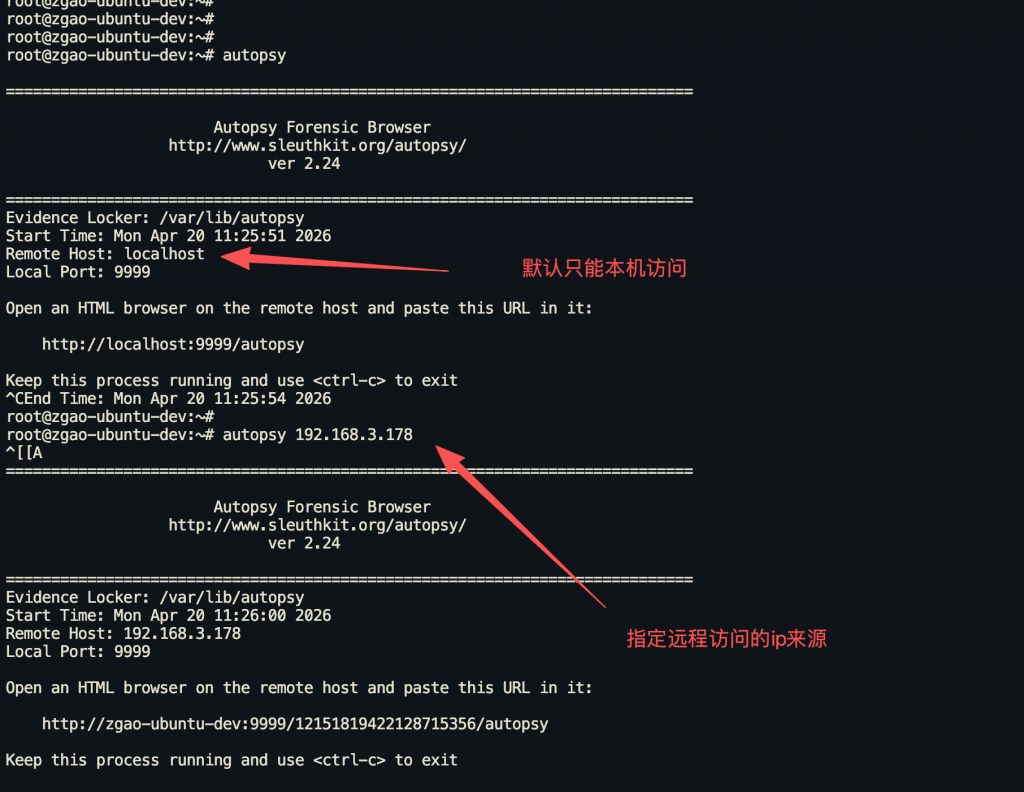

在 Ubuntu 上安装很直接:

apt install autopsy

安装完成后,直接在终端执行:

autopsy autopsy 192.168.3.178 # 指定允许特定的ip访问

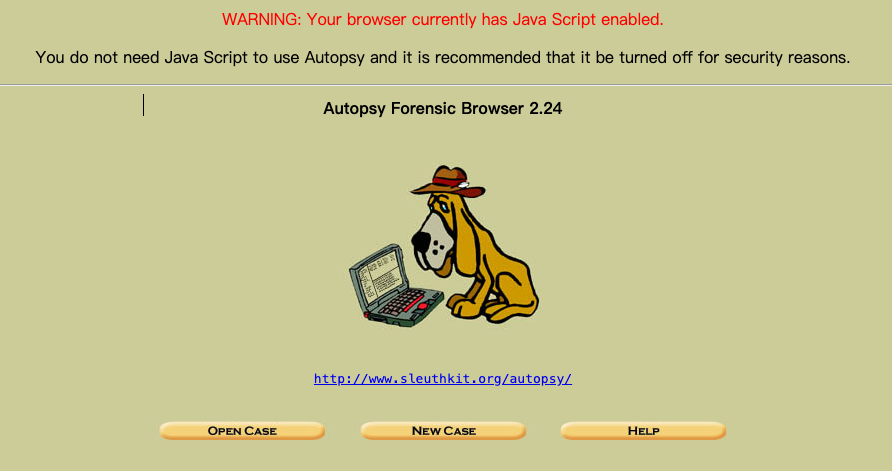

服务启动后,打开浏览器访问:

http://localhost:9999/autopsy

Autopsy 以 Web 界面方式提供服务,操作全在浏览器里完成。

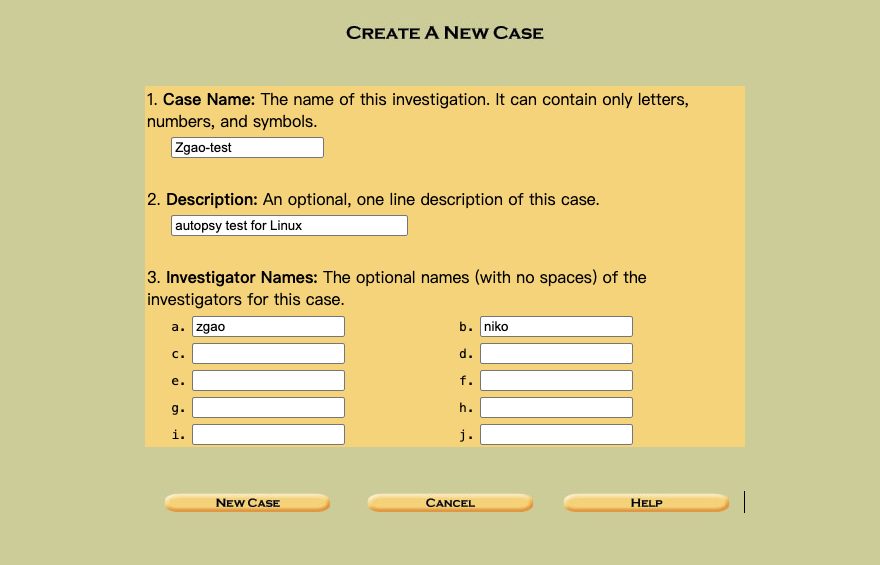

创建案件

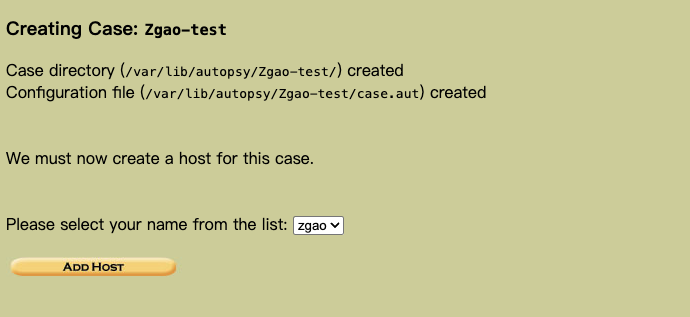

进入界面后,第一步是新建一个案例(Case)。每个案例相当于一个独立的工作目录,把所有分析数据和结果都放在里面,便于团队协作和后续归档。

点击 New Case,填写案例名称、负责分析员的姓名、案例编号,以及案例保存路径。这些信息后续会出现在报告里,所以填规范一点,别图省事。

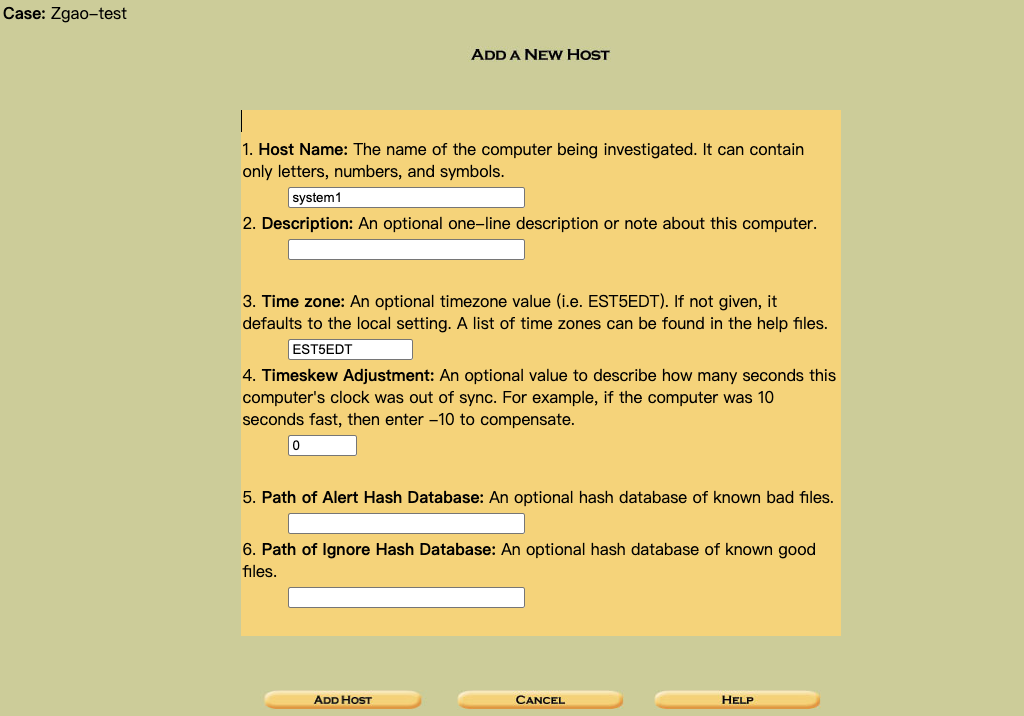

接下来填写主机相关信息(Host),主要是描述你要分析的那台目标主机。

添加数据源

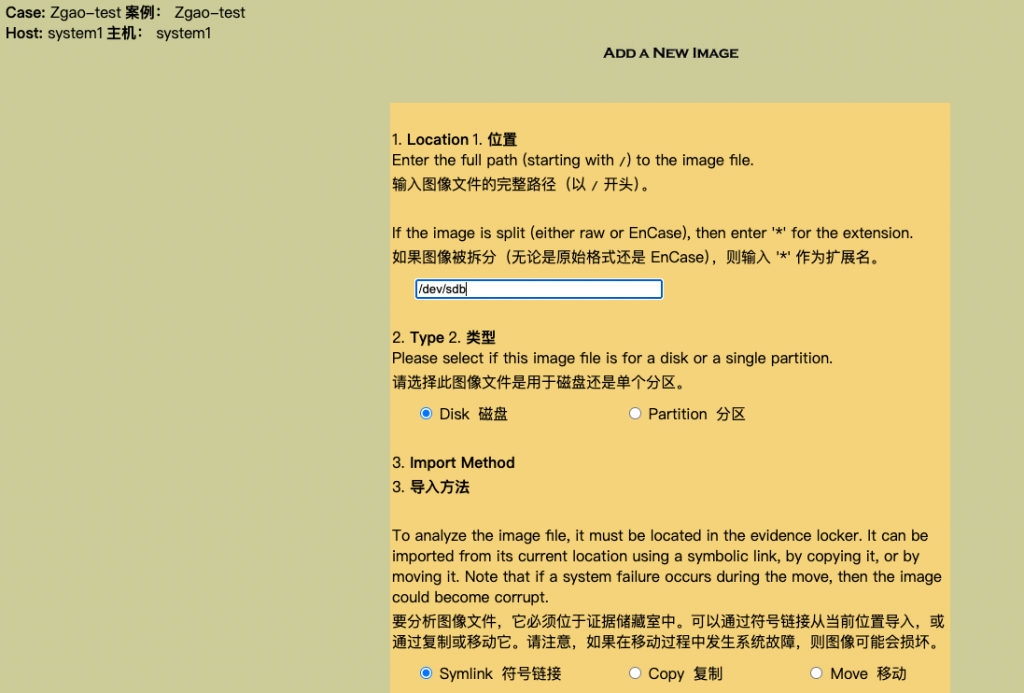

案例建好之后,下一步是导入需要分析的数据。数据源可以是磁盘分区、磁盘镜像文件,也可以是内存镜像。

在应急响应场景里,通常会先用 dd 命令在现场对目标磁盘做镜像:

dd if=/dev/sdb1 of=/root/image.iso status=progress bs=8k

这样可以保证原始证据不被污染,分析操作全部针对镜像文件进行。但是这里我们直接对数据盘进行分析,就不用dd克隆了。

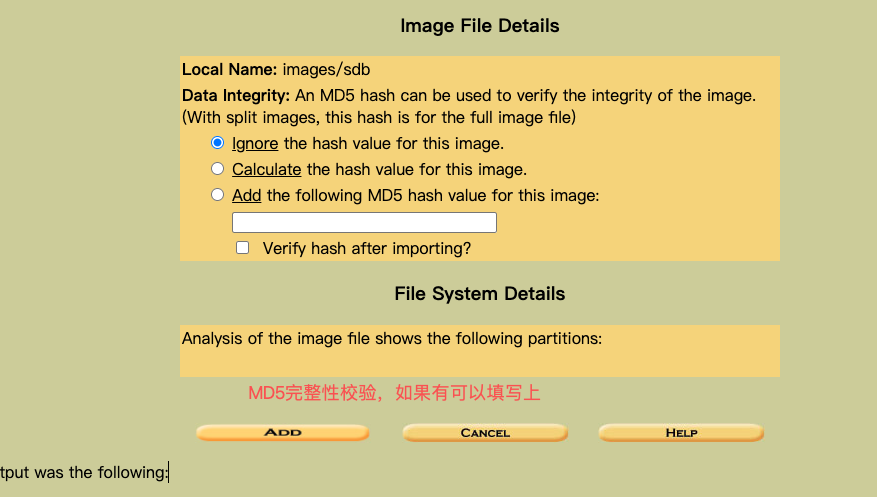

在 Autopsy 中点击 Add Image,选择镜像文件,指定镜像类型(整块磁盘或单个分区)和卷系统类型,然后填入镜像的 MD5 哈希值。这一步很重要,哈希校验通过才能确认镜像完整性,证明你分析的是原始证据的准确副本。

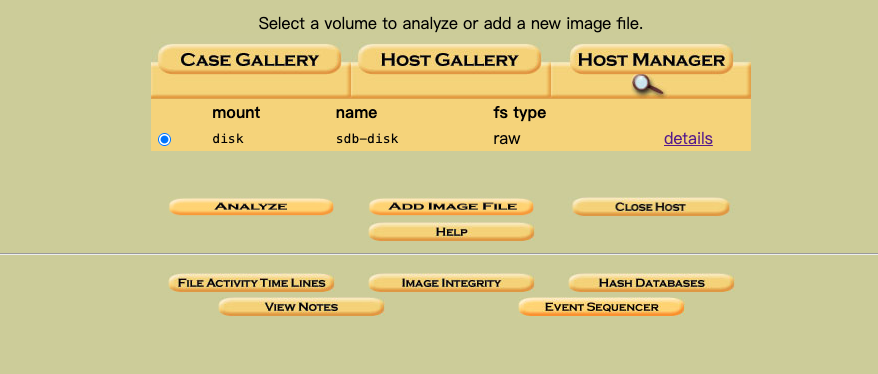

校验通过后点 OK,镜像挂载完成,点击 ANALYZE 开始分析。

检查与分析

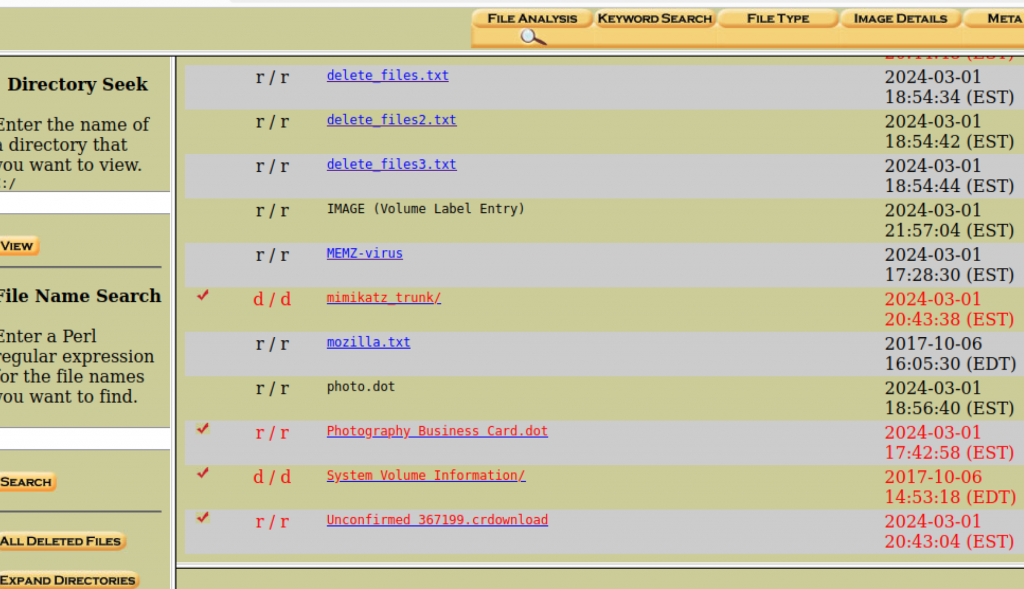

数据源加载完成后,Autopsy 会展示完整的文件系统目录结构,可以浏览文件夹、查看文本文件内容、预览图片,也可以恢复已删除的文件。分析窗口提供了几个主要功能模块:

文件分析(File Analysis):查看选中文件的详细内容、元数据,以及与该文件相关的用户操作记录。可以用来判断文件的来源、创建和修改时间,以及在整个攻击事件中扮演的角色。

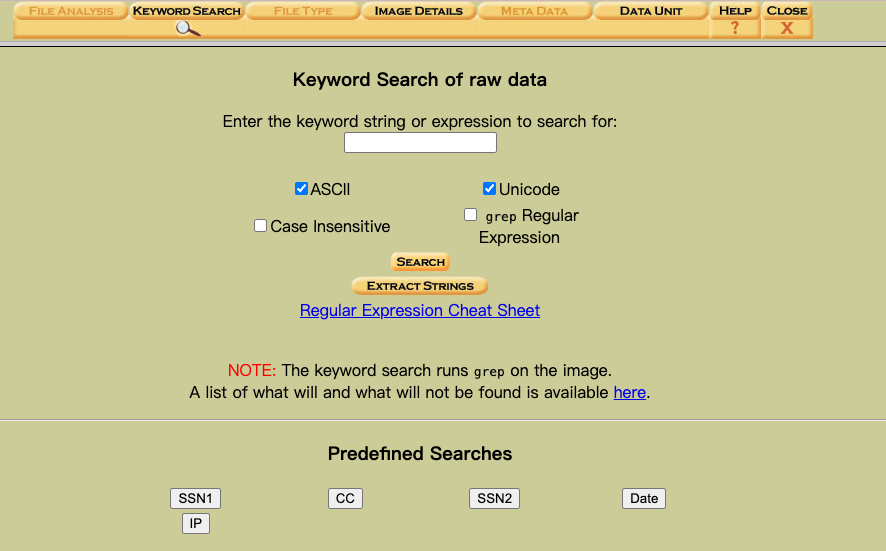

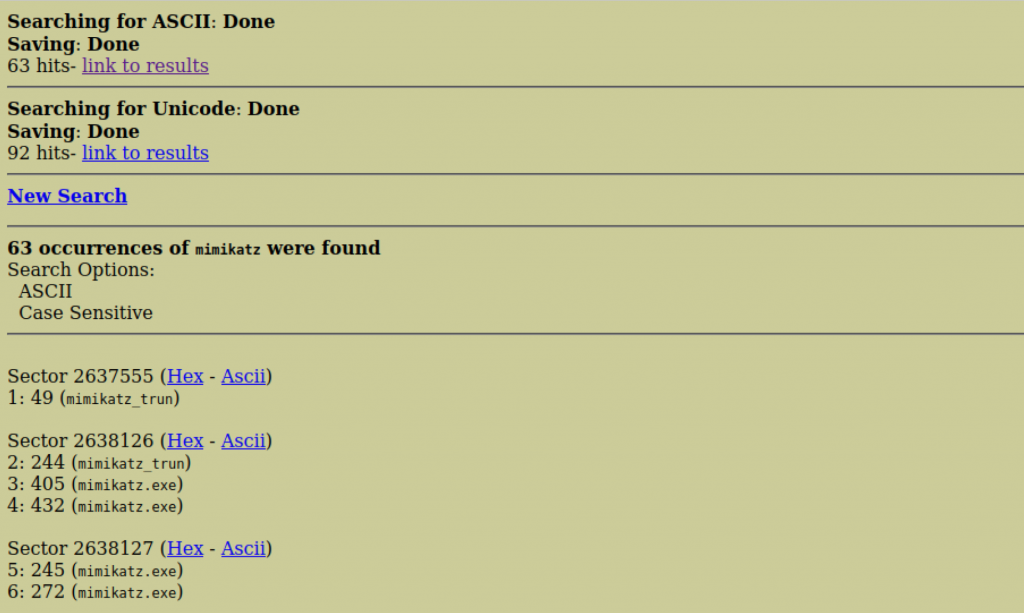

关键词搜索(Keyword Search):在整个数据集里搜索指定的词语或短语。比如搜索 mimikatz,可以迅速定位是否有相关工具的痕迹。搜索结果会显示命中项的位置、上下文内容。除了自定义关键词,工具还内置了 IP 地址、信用卡号、日期、社会安全号等常见模式的预设查询。

文件类型分类(File Type Menu):按类型对镜像中的文件进行分类,分为图片、视频、文档、可执行文件等。在看到一个陌生镜像时,先跑一遍类型分类,可以快速建立整体认知。点击 Sort Files by Type 触发该分析。

镜像详情(Image Details):查看镜像文件本身的详细信息,包括大小、格式、创建和修改日期,以及 EXIF 元数据。

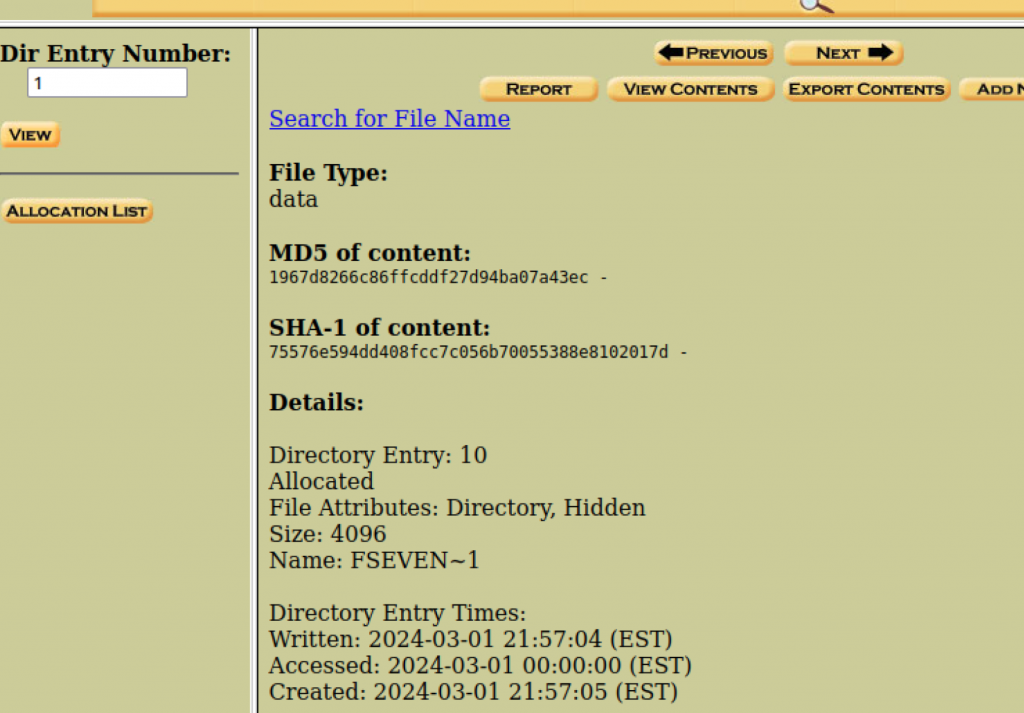

元数据(Meta Data):深入查看各个文件的时间戳(创建、修改、访问)、文件归属和权限信息,同时展示镜像内已分配和空闲的磁盘空间。

数据单元(Data Unit):底层十六进制和 ASCII 格式的原始数据查看,适合深挖被删除文件或隐藏在磁盘上的数据,是进阶分析的利器。

现场快速研判功能

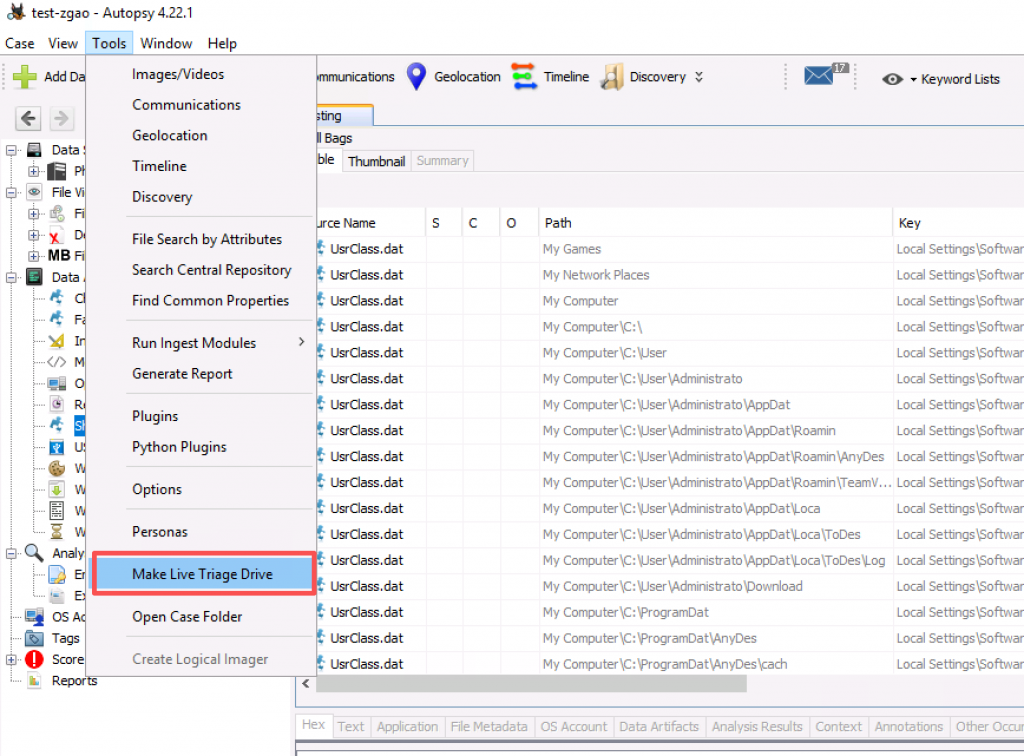

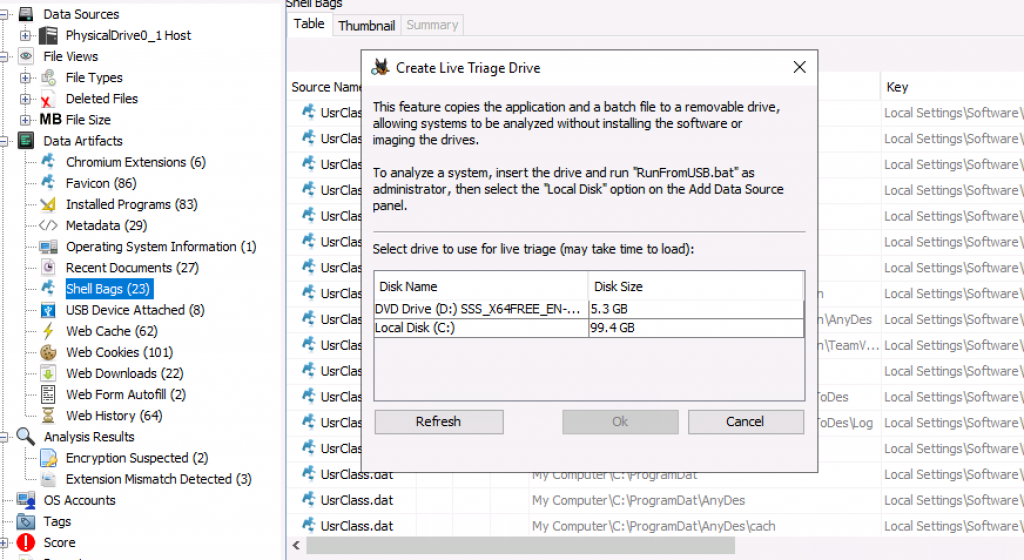

这个功能在现场应急里特别值得一提。

Autopsy 支持将自身的工具集和运行脚本预先部署到一个 USB 移动介质里,制作成现场研判盘。到了现场之后,应急响应人员可以把 USB 插到目标机器上,直接运行脚本,Autopsy 就会自动对该机器进行数据采集和初步研判,不需要在目标机器上安装任何东西。

这对于需要快速响应、不能污染现场环境的场景非常实用,比如企业内部的安全事件处置,或者需要在不关机状态下做活体取证的情况。

总结

Autopsy 在取证工具里算是兼顾了易用性和功能深度的一个选择,图形界面友好,上手门槛不高,但背后的分析能力并不弱。对于应急响应团队来说,它既能用于快速的现场初步研判,也能支撑相对完整的磁盘取证分析流程。本文只是一个入门级的操作介绍,Autopsy 本身的功能远不止这些,更深入的用法后续可以结合实战场景展开来讲。

赞赏 微信赞赏

微信赞赏 支付宝赞赏

支付宝赞赏

发表评论