密码保护:某国产防泄密沙盒绕过漏洞

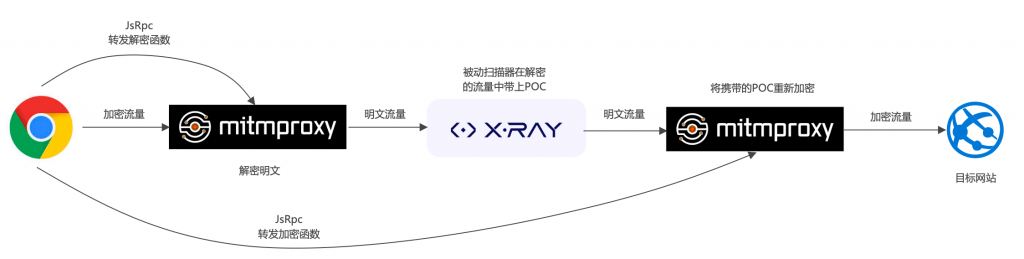

网站加密传输场景下的通用漏扫思路

实战中一处有趣的MySQL正则盲注

最近的攻防项目中挖掘到了一处SQL注入,但由于存在waf过滤了select和like等关键字,导致无法通过常规手段进行注入。经测试发现waf并没有拦截regexp正则函数关键字,于是有本文的正则盲注分析。

阅读更多渗透测试-反向代理导致waf加白不生效

最近做渗透项目,需要在waf控制台加白测试ip。但是无论怎么添加ip发现总是不生效,折腾了很多时间,把这里面的坑简单记录。

阅读更多密码保护:Guns 7.0开发框架后台getshell

dnslog注入提升SQL时间盲注效率

日常渗透测试工作中,经常会遇到sql时间盲注的case。大家都知道时间盲注的效率非常慢,还要受到网络延迟的影响。dnslog注入虽然能极大提升时间盲注的效率,但是在实战中受环境影响还是有很多限制。

阅读更多Socks Over Rdp绕过校园网流量协议限制

最近学校又开始不当人了,校园网屏蔽了RDP协议的流量,这样我就没办法直接连远程桌面了。一开始我以为学校只是屏蔽了3389端口的流量,于是我把Windows Server的rdp端口从3389改成了22端口(假装自己是一台Linux哈哈)。但是发现行不通,看来学校是屏蔽了RDP协议的流量,经过一番折腾总算绕过才有了这篇文章。