Windows磁盘取证-Jumplists

Jumplists跳转列表的维护记录被认为是调查期间证据信息的重要来源。对跳转列表文件的分析可以提供有关用户在系统上的历史活动的有价值的信息,例如文件创建、访问和修改。取证人员可以利用从跳转列表文件中提取的数据来构建用户活动的时间线。

Jumplists 跳转列表

跳转列表功能首先在 Windows 7 中引入,并在包括 Windows 11 在内的更高版本的 Windows 系统中继续使用。该功能旨在为用户提供对最近访问的应用程序文件和常见任务的快速访问。即使在源文件和应用程序不再存在于系统上很久之后,该信息仍保留在系统上。

跳转列表类型

Windows 中有两种类型的跳转列表:

- 自动目的地

- 自定义目的地

每个文件由 16 位十六进制数字组成,即 AppID(应用程序标识符),后跟automaticDestinations-ms 或customDestinations-ms 扩展名。需要注意这些文件是隐藏的,即使在 Windows 资源管理器中打开隐藏项目,通过 Windows 资源管理器导航也不会显示它们。可以通过在 Windows 资源管理器地址栏中输入完整路径来查看它们。

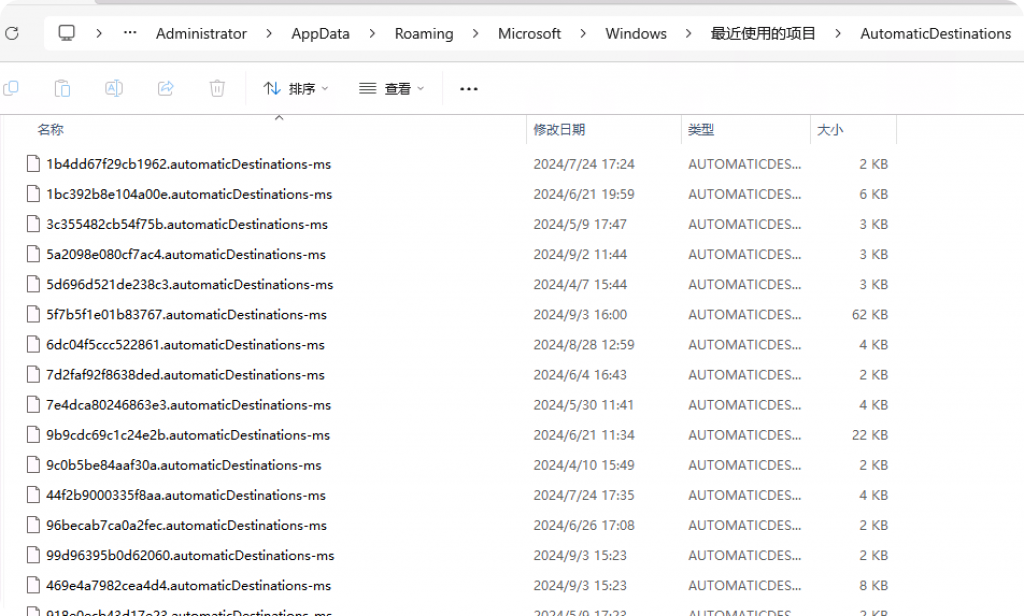

自动目的地

自动目标跳转列表文件位于以下目录中:

C:\%USERPROFILE%\AppData\Roaming\Microsoft\Windows\Recent\AutomaticDestinations

当用户打开文件或应用程序时,会自动创建这些跳转列表文件。这些文件是 Microsoft 复合文件二进制 (CFB) 文件格式,也称为 OLE(对象链接和嵌入)文件。这些文件包含各个十六进制编号的 SHLLINK 流和 DestList 流。

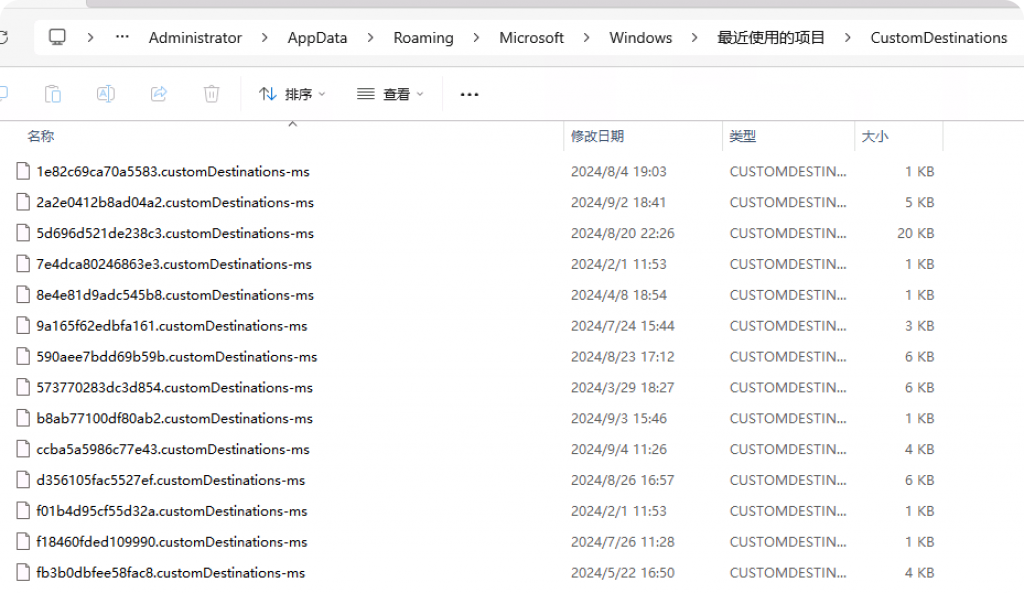

自定义目的地

CustomDestinations 跳转列表文件位于以下目录中:

C:\%UserProfile%\AppData\Roaming\Microsoft\Windows\Recent\CustomDestinations

这些是自定义的跳转列表,当用户将文件或应用程序固定到任务栏或开始菜单时创建。这些文件的结构与AutomaticDestinations Jump List 文件不同;它遵循顺序 MS-SHLLINK 二进制格式的结构。

跳转列表提供了最近访问的文件和应用程序信息、最近从浏览器访问的 URL、最近访问的文档、pdf zip、设置各种信息。对该文件的详细分析可以让我们很好地了解终端上的各种活动。

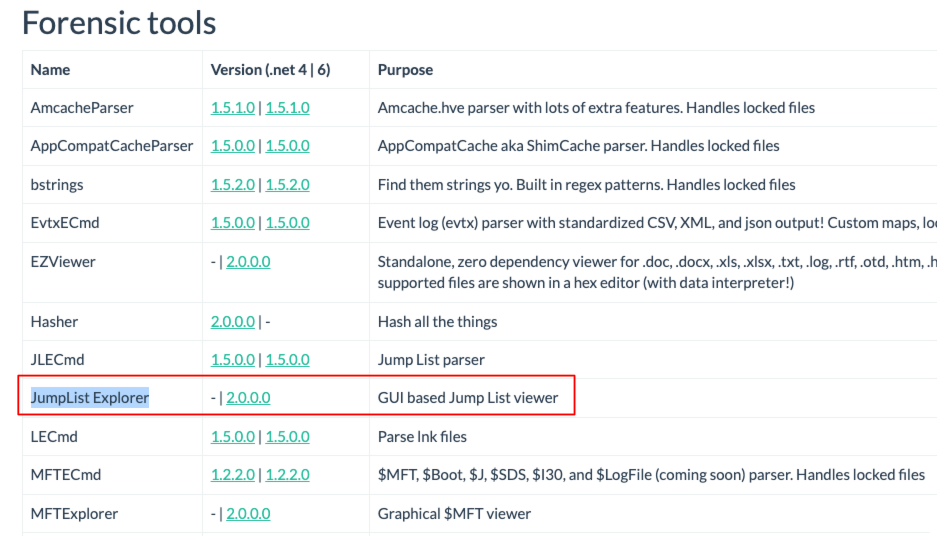

下载 JumpList Explorer

我们将使用 Eric Zimmerman 的 Jumplist 浏览器工具来分析跳转列表。

https://ericzimmerman.github.io/

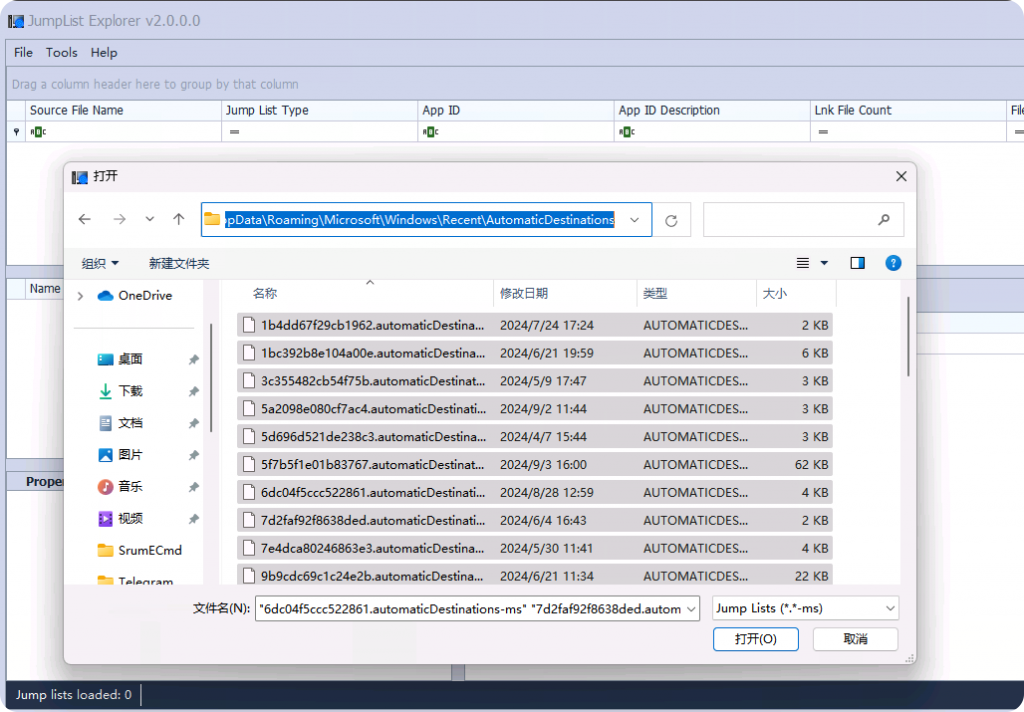

加载分析跳转列表文件

我们可以看到跳转列表文件,因为这些文件是已获取并分类的。这些隐藏在实时系统中。选择自动目标下的所有这些文件。然后对自定义目标执行相同的操作。

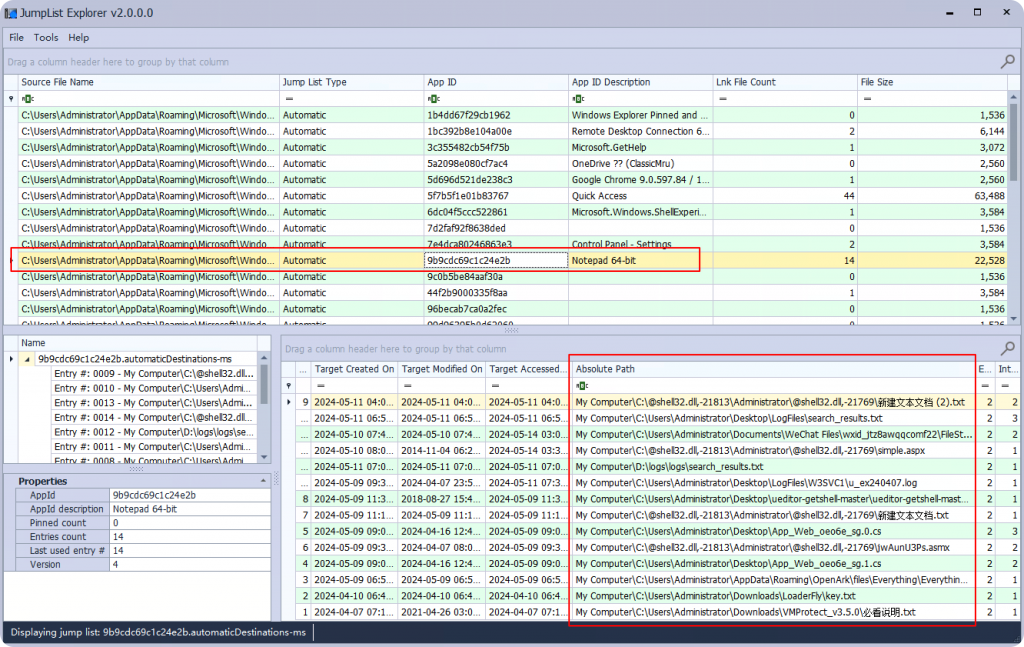

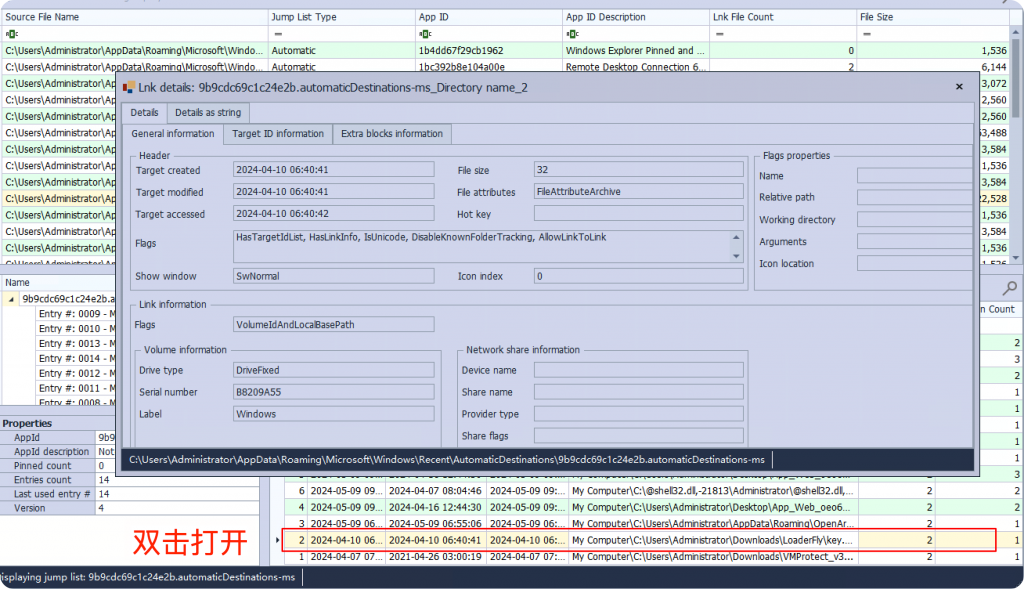

假设我们想找出哪些文件是使用记事本打开的。我们转到记事本跳转列表,我们看到使用记事本访问的文件。

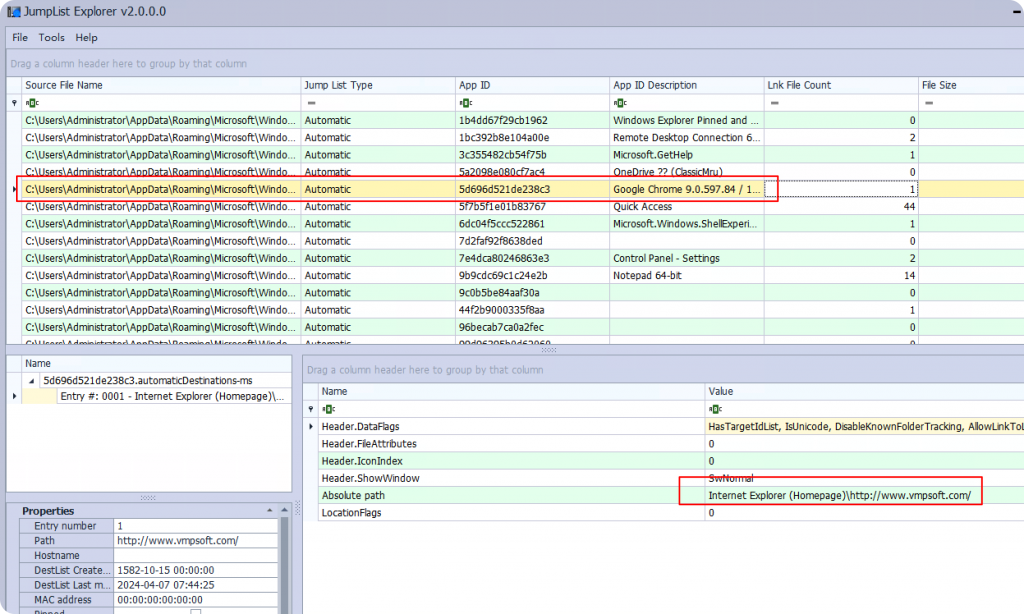

如果幸运的话,有时我们可以从浏览器获取固定网址或从浏览器获取最常访问的网址。

最重要的是,我们还可以使用跳转列表作为像 shellbags 一样查找文件夹访问。这可以通过 Windows 资源管理器程序的跳转列表文件来完成。我们获取通过文件资源管理器访问的所有文件夹、它们的创建时间、访问时间、访问/交互的次数。

赞赏 微信赞赏

微信赞赏 支付宝赞赏

支付宝赞赏

发表评论