CVE-2017-15715 Apache HTTPD 换行解析漏洞复现

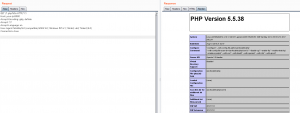

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

启动了vulhub环境后,访问页面什么都没有,直接看代码。

<?php if(isset($_FILES['file'])) { $name = basename($_POST['name']); $ext = pathinfo($name,PATHINFO_EXTENSION); if(in_array($ext, ['php', 'php3', 'php4', 'php5', 'phtml', 'pht'])) { exit('bad file'); } move_uploaded_file($_FILES['file']['tmp_name'], './' . $name); }

可以看到是直接post传参,如果是php的后缀名就会被拒绝。上传一个名为1.php的文件,被拦截。

在1.php后面插入一个

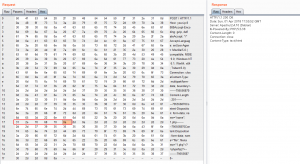

在1.php后面插入一个\x0A(注意,不能是\x0D\x0A,只能是一个\x0A),不再拦截。

访问刚才上传的/1.php%0a,发现能够成功解析。

但这个文件不是php后缀,说明目标存在解析漏洞。

赞赏 微信赞赏

微信赞赏 支付宝赞赏

支付宝赞赏

发表评论