应急响应-提取黑客已删除的文件内容

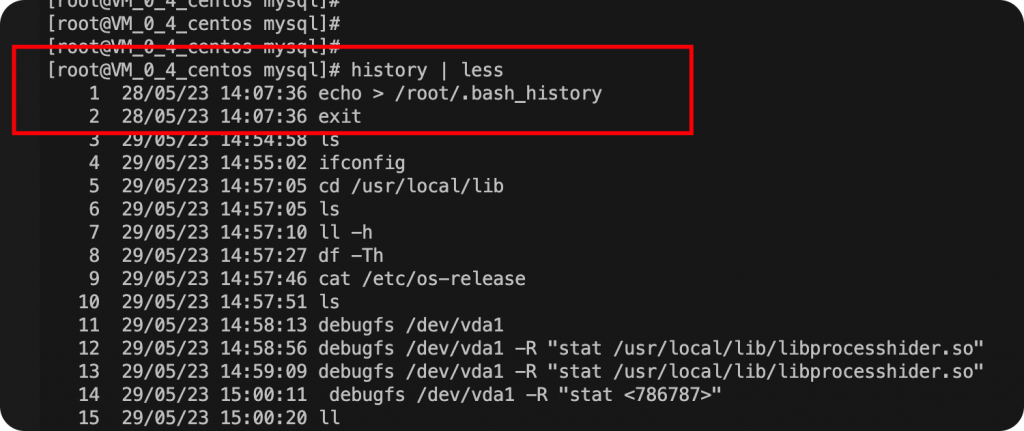

应急响应过程中,经常会遇到黑客删文件的情况。比如上面这种黑客执行 echo > /root/.bash_history 的方式来删除文件,如果没有事先部署主机安全agent做命令审计,这种情况基本都无解。

但通过魔改debugfs的源码,解决了这一类痛点。

阅读更多

应急响应过程中,经常会遇到黑客删文件的情况。比如上面这种黑客执行 echo > /root/.bash_history 的方式来删除文件,如果没有事先部署主机安全agent做命令审计,这种情况基本都无解。

但通过魔改debugfs的源码,解决了这一类痛点。

阅读更多某内网k8s集群主机安全告警存在ssh爆破成功的记录,上机排查发现该主机存在长达几个月的异常ssh登录,每天固定凌晨0点-4点出现ssh登录记录,并且同一个ip的ssh登录失败和成功的记录交叉出现。

初步判定这是一起非入侵导致的应急事件,但是该如何定位k8s容器出现异常ssh登录的原因呢?

阅读更多在入侵排查过程中,检索最近的文件变动是非常重要的一个步骤。而Windows中并没有像Linux那样的find命令可以支持查找指定时间段内变动的文件。而命令行的everything(es)的出现刚好弥补了Windows命令行文件查找的功能。

阅读更多

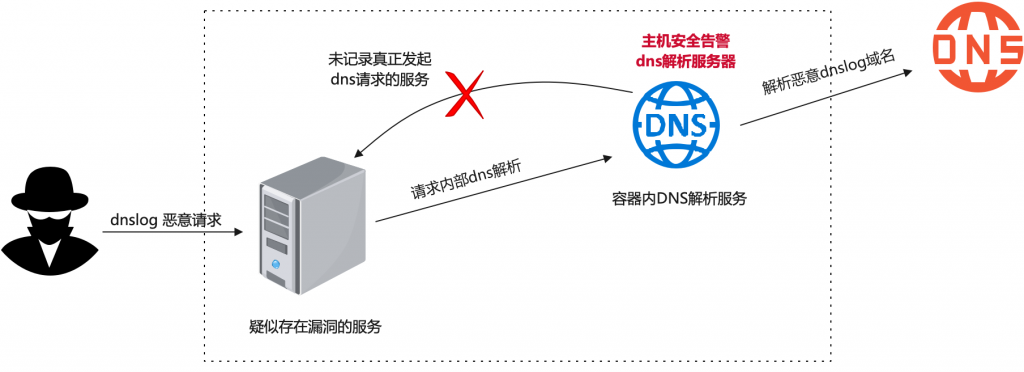

阅读更多k8s集群中某台主机请求恶意域名触发主机安全告警,但是排查发现被告警的是负责集群dns解析的主机,并发真正发起恶意请求的主机/容器。这类场景下如何才能快速排查出存在漏洞的业务或服务?

k8s场景下如何应急响应?

内存马的排查方式汇总。内存马的原理分析网上有很多文章,这里就不介绍了。通过实验分析如何在实战环境中快速定位内存马。

阅读更多在日常的应急响应中经常会出现Linux主机发起恶意的dnslog请求,但是找不到对应触发的进程。在用户态下没有好的监控方式,这里用到systemtap来通过内核的方式监控。

阅读更多