使用Snort进行网络入侵流量检测

Snort是一种开源网络入侵检测系统 (NIDS),使用基于签名的检测技术分析网络流量并检测威胁。它提供灵活的规则语言,因此用户可以编写自己的威胁检测规则或自定义现有规则。此外snort还拥有社区提供的大量规则。

主机安全(HIDS)很多人都知道,但是NIDS大部分人都了解比较少,本文通过部署开源的snort作为NIDS检测主机流量。

阅读更多Snort是一种开源网络入侵检测系统 (NIDS),使用基于签名的检测技术分析网络流量并检测威胁。它提供灵活的规则语言,因此用户可以编写自己的威胁检测规则或自定义现有规则。此外snort还拥有社区提供的大量规则。

主机安全(HIDS)很多人都知道,但是NIDS大部分人都了解比较少,本文通过部署开源的snort作为NIDS检测主机流量。

阅读更多

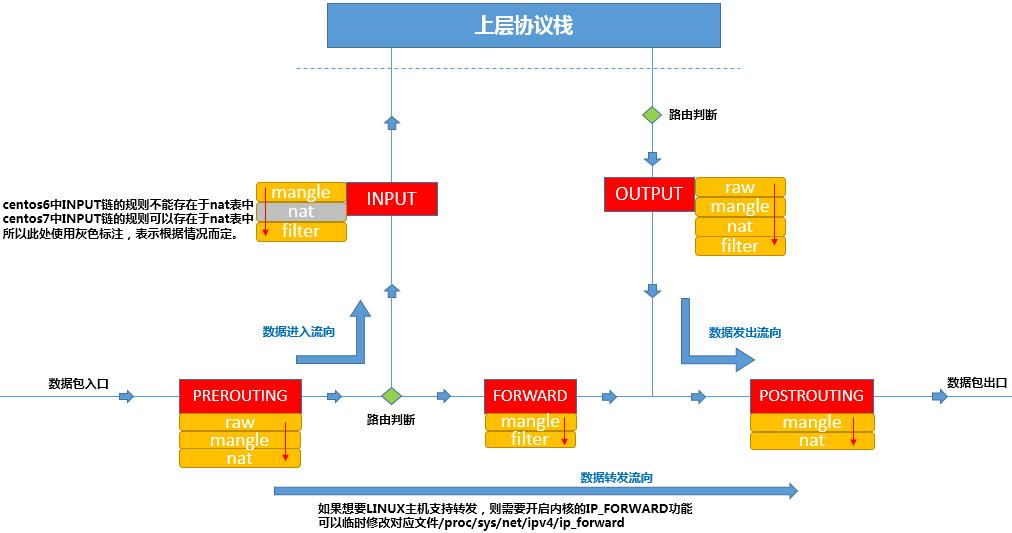

iptables非常强大,但是参数选项多,学习成本较高。本文将常用的iptables的命令进行汇总,在关键时刻方便拿来即用。

阅读更多上一篇文章中对PDF文件结构进行分析,那么实战中遇到PDF损坏的情况该如何进行手工或工具修复?

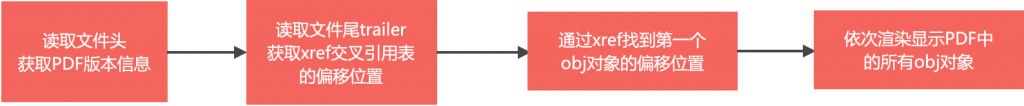

阅读更多PDF(Portable Document Format)文件是一种用于文档传输和显示的文件格式,也是结构性的文件。通过本文的分析,可以清楚PDF的文件结构和对象寻址原理,对于PDF的文件修复思路也能有自己的见解。

阅读更多某客户系统文件被勒索后,通过分析发现文件的头部全0填充了256kb。但是文件的主体内容还在,也就意味着可以通过数据恢复的方式进行文件修复。本文通过对mdf文件进行修复,成功帮客户成功恢复几个G的数据库,最大程度上降低损失。

案例背景