MySQL宽字节注入分析

最近在研究php代码审计,恰好又看到了宽字节注入,虽然这个在很早之前就了解过,但是由于一直都没有机会尝试过这个注入,所以就利用sqli-labs来重新来研究一下。这里就用的是第33题,GET – Bypass AddSlashes()。

最近在研究php代码审计,恰好又看到了宽字节注入,虽然这个在很早之前就了解过,但是由于一直都没有机会尝试过这个注入,所以就利用sqli-labs来重新来研究一下。这里就用的是第33题,GET – Bypass AddSlashes()。

我学习python也有几年时间了。对我而言,python已经远不止是一门编程语言了,而是我的一位好朋友。所以每次写代码时,感觉是和好朋友聊天,而当看到别人的py代码时,就如碰到一位旧时好友,一见如故,总有一种莫名的亲切感。恰好最近也有许多人问我关于python的学习方法,以及如何学习爬虫的问题。所以我就借此总结一下我在Python学习过程中的心得体会。

PS:这篇文章很早就写了,偶然发现放草稿箱里一年多了,现在(2020.01)补充了后面的部分内容。

这段时间刚刚入门逆向,所谓工欲善其事必先利其器。所以必定需要先熟悉逆向中最常用的工具。而IDA pro则是被公认为最好的花钱可以买到的逆向工程利器。当然现在对我来说是肯定买不起的,所以我用的是6.8的破解版,先熟悉一下ida的基本操作。

PostgreSQL 是一款关系型数据库。其9.3到10版本中存在一个逻辑错误,导致超级用户在不知情的情况下触发普通用户创建的恶意代码,导致执行一些不可预期的操作。

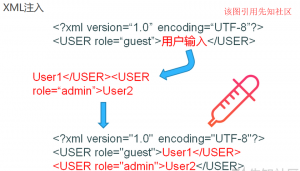

阅读更多XXE全称是——XML External Entity,也就是XML外部实体注入攻击,XXE漏洞发生在应用程序解析XML输入时,没有禁止外部实体的加载,导致可加载恶意外部文件,造成文件读取、命令执行、内网端口扫描、攻击内网网站、发起dos攻击等危害。XXE漏洞危害还是挺大的,但我感觉现在不是很常见了,因为很多语言现在默认禁止加载外部实体了,从学习的角度了解XXE及其利用思路还是很有帮助的。