Windows 注册表取证实践-用户缓存和路径搜索

多用户接口缓存

MUI 代表多语言用户界面。它是一种允许 Windows 系统将单个应用程序本地化为多种语言的技术。开发人员为应用程序支持的每种语言创建一个 .MUI 文件,这些文件使用户能够切换语言。MUI 文件在注册表中生成 MUICache 键。MUICache 键包含有关在系统上执行的文件的信息,操作系统在使用新应用程序时会提取这些信息。

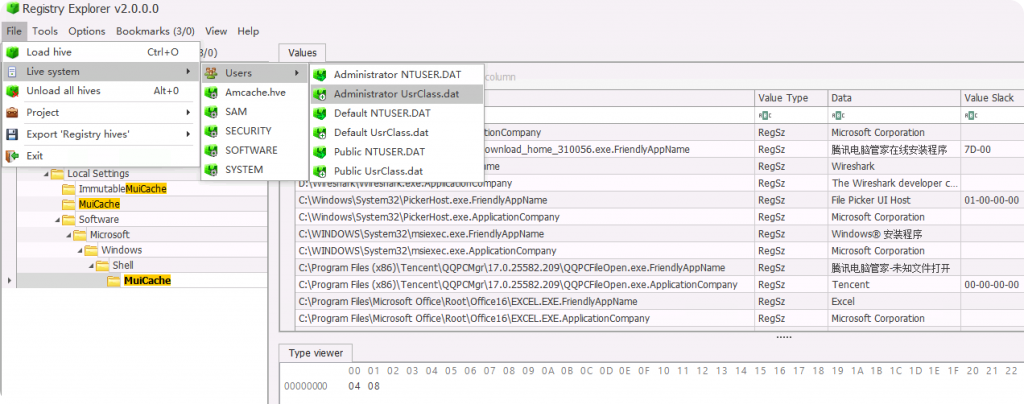

MUICache 位于 USRCLASS.dat 配置单元中,它是系统上每个用户独有的工件。此工件的路径为:

Local Settings\Software\Microsoft\Windows\Shell\MuiCache

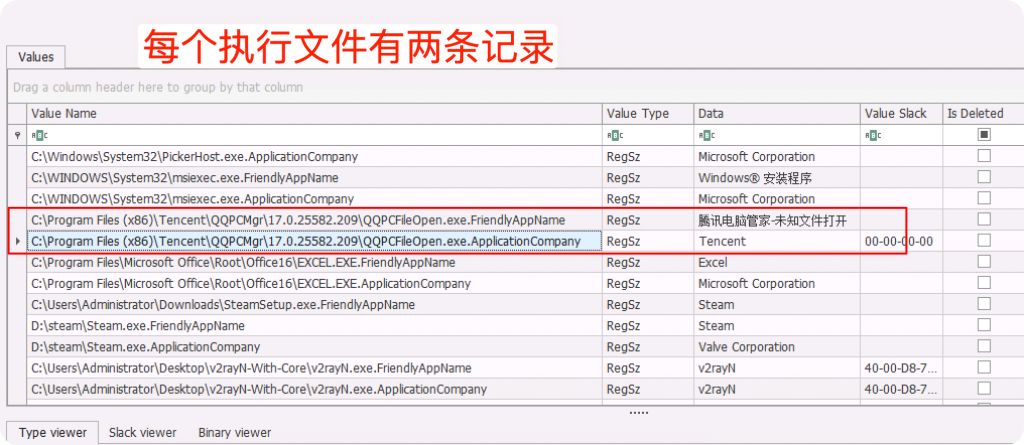

MUICache 为每个执行的 .exe 文件保留 2 条记录,一条记录包含应用程序公司名称的数据,另一条记录包含应用程序名称(即原始 .exe 文件名)的数据。

MUICache 可以提供有关通过用户帐户安装和运行的应用程序和工具的有用信息,还可以提供系统上恶意活动的迹象;因为即使攻击者已从设备中删除应用程序,MUICache 键中的信息仍会保留。此外,如果应用程序的值已从键中删除,则当用户下次运行该应用程序时,它们将再次出现。

其中“腾讯电脑管家”是程序的名称,而“Tencent”则是程序的公司名字。

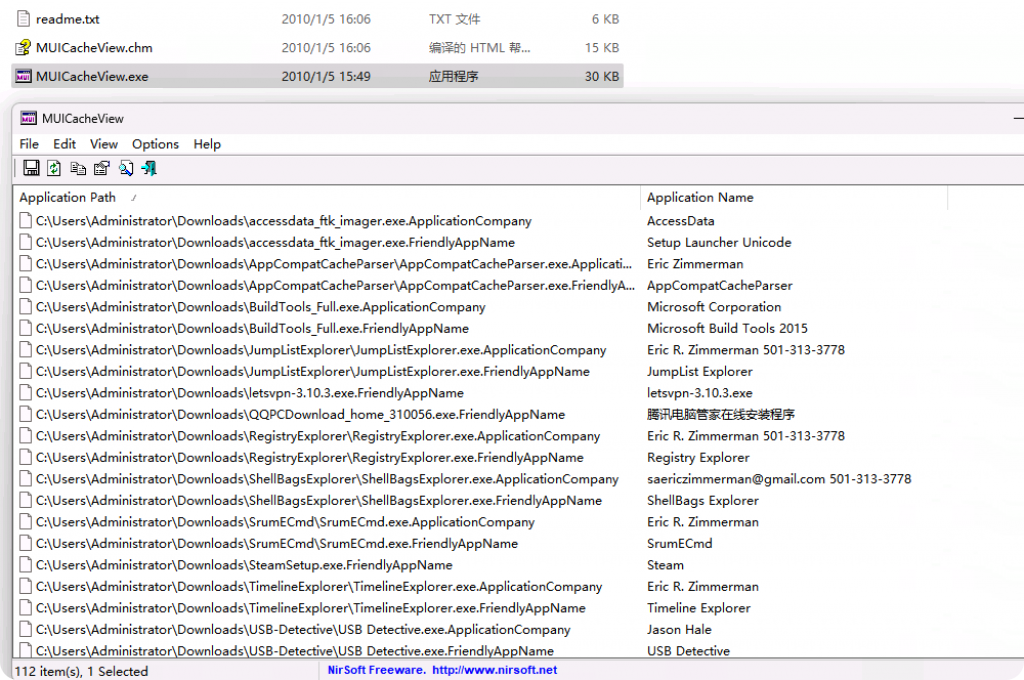

除了通过注册表浏览器,NirSoft 的“ muicache_view ”是另一个自动显示 MUICache 条目的工具。

注意:muicache_view 工具仅在实时系统上运行,这意味着它会自动从正在运行的系统的注册表配置单元中获取 muicache。

https://www.nirsoft.net/utils/muicache_view.html

打开运行该工具,它会显示实时系统中的所有条目。

MUICache 另一个重要特点是它显示原始应用程序名称和创建可执行文件的原始公司名称。即使我们在系统上重命名应用程序,然后打开 MUICache 数据,它仍会显示相应的原始应用程序名称。

通常攻击者喜欢将恶意工具重命名为不那么可疑的名称,例如他们可以将 sharphound 工具重命名为“WindowsCleaner”名称,但 MUICache 工件将有一个数据列,其中将显示原始 exe 文件名。

用户帮助

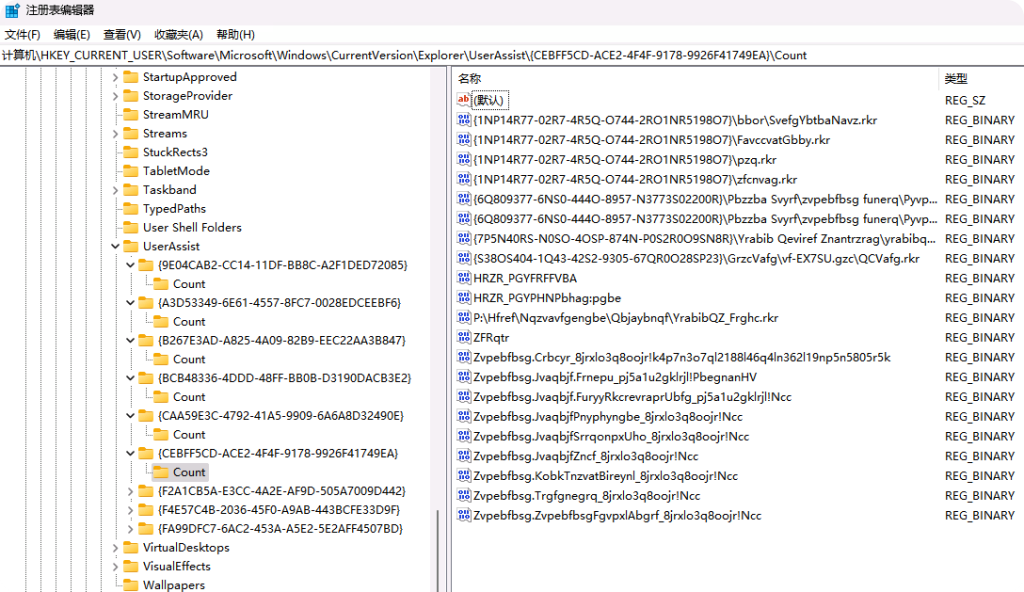

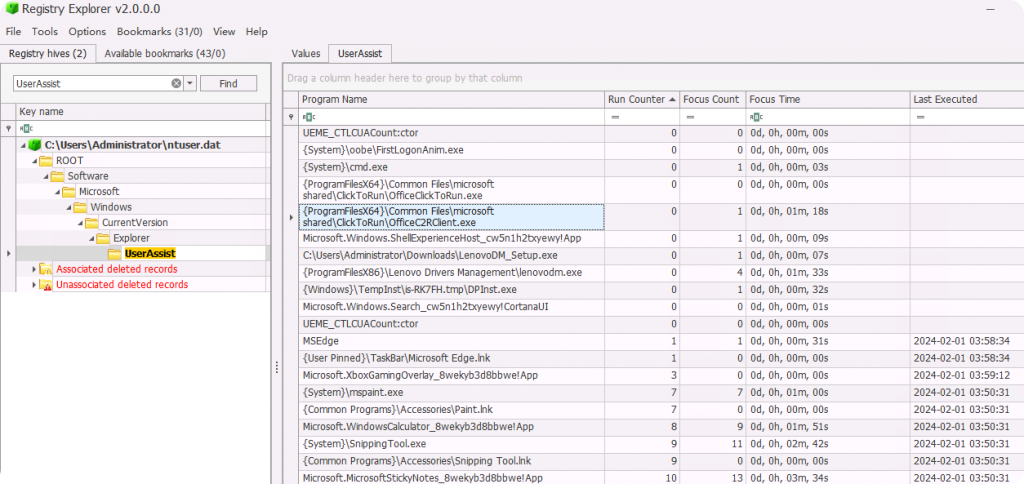

UserAssist 是注册表中的一个键,其中包含用户经常执行的程序的记录。文件名、上次执行时间和执行次数等值都可以在 UserAssist 键中找到。从桌面启动的每个基于 GUI 的程序都在此注册表键中。

C:\Users\Administrator\ntuser.dat: Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist\{GUID}\Count

该键包含两个GUID子键,一个以值CEBFF5CD开头的子键,其中包含可执行文件执行记录,另一个以值F4E57C4B开头的子键,其中包含快捷方式文件执行或 lnk 文件。

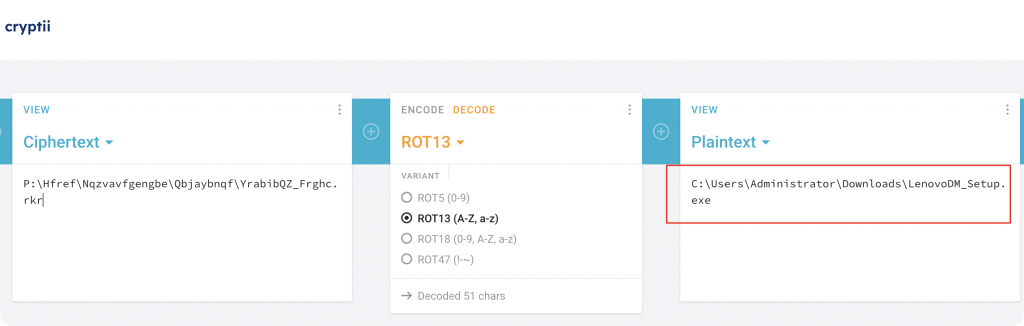

注意键值数据是 rot13 编码的,因此我们不能直接读取键值。扩展名为 .rkr 的记录是 exe 记录,因此如果我们执行 rot13 exe,我们将得到 rkr。类似地,扩展名为 .yax 的记录是 lnk 记录。

这些记录用于 .exe 文件,并且经过 rot13 编码。可以访问任何在线 rot13 解码器进行解码。

https://cryptii.com/pipes/rot13-decoder

以上面截图中的键为例,解码后看到正确的文件路径。

但是这里可以看到正确的文件路径,Registry Explorer 2.0.0.0 自动对其进行了解码。还有文件的最后执行时间戳、文件的运行次数以及聚焦时间,显示文件的使用时间长度。

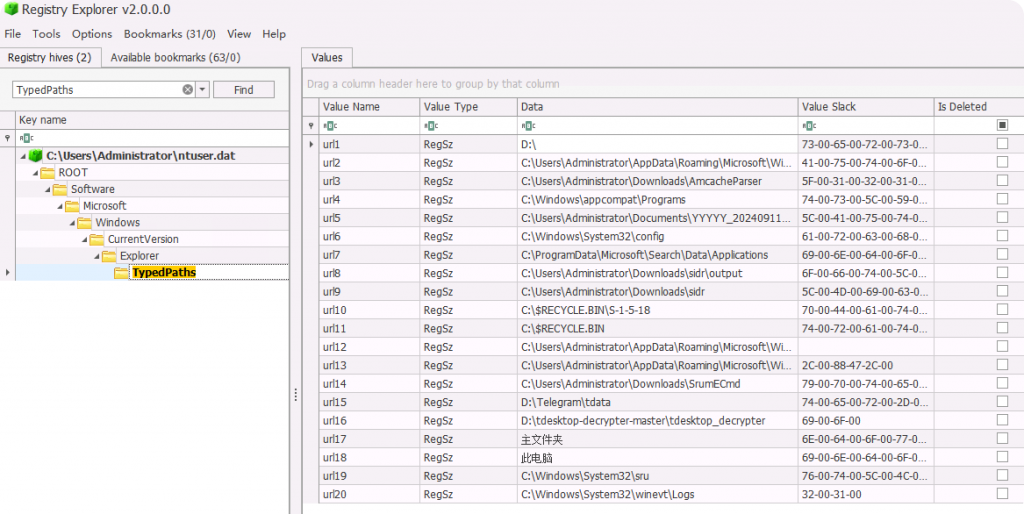

Windows TypedPaths 和搜索关键字

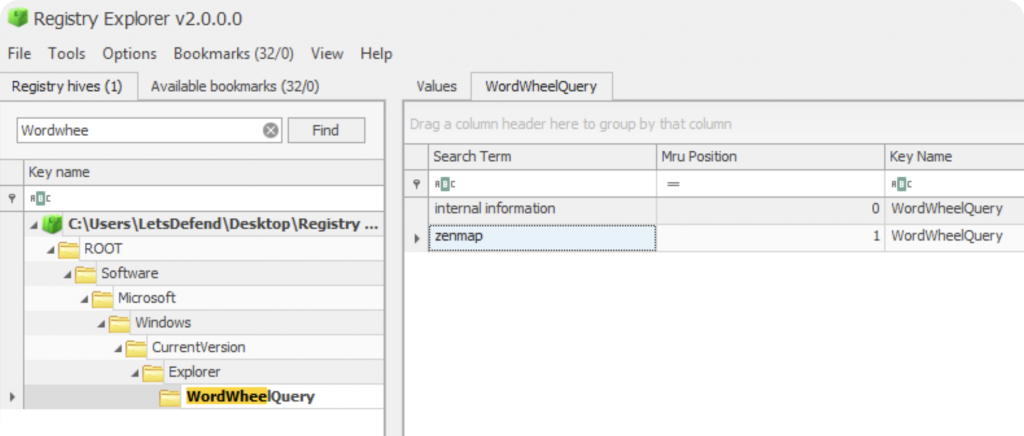

我们可以通过分析TypedPaths和关键字搜索来识别用户帐户的近期活动。此工具在取证调查期间非常有用,它可以揭示攻击者的意图,因为攻击者也可能使用它来搜索选项来查找目标信息。

NTUSER.DAT\Software\Microsoft\Windows\CurrentVersion\Explorer\WordWheelQuery

搜索关键字这个这个在取证过程中非常有用,如果攻击者并不那么精通技术,可能会使用文件资源管理器搜索选项来查找要泄露的信息,而不是使用复杂的自定义脚本。

但是我实测在新的操作系统注册表中没有找到该键。

与文件资源管理器相关的另一个工件就是Windows TypedPaths。我们在文件资源管理器中可以看到一个地址栏,其中包含我们所在的目录的路径。例如,如果我转到程序文件文件夹,我们可以看到当前文件夹的完整路径。

我们可以在地址栏中放置任何本地文件夹路径,甚至是网络共享/UNC 路径以进行导航。这些工件被称为“typedpaths”,因为存储此信息的注册表项名称称为“typed paths”。

C:\Users\Administrator\ntuser.dat: Software\Microsoft\Windows\CurrentVersion\Explorer\TypedPaths

注册表项存储最后 25 条键入路径的记录,一旦超过此数字,它就会开始覆盖最旧的值。

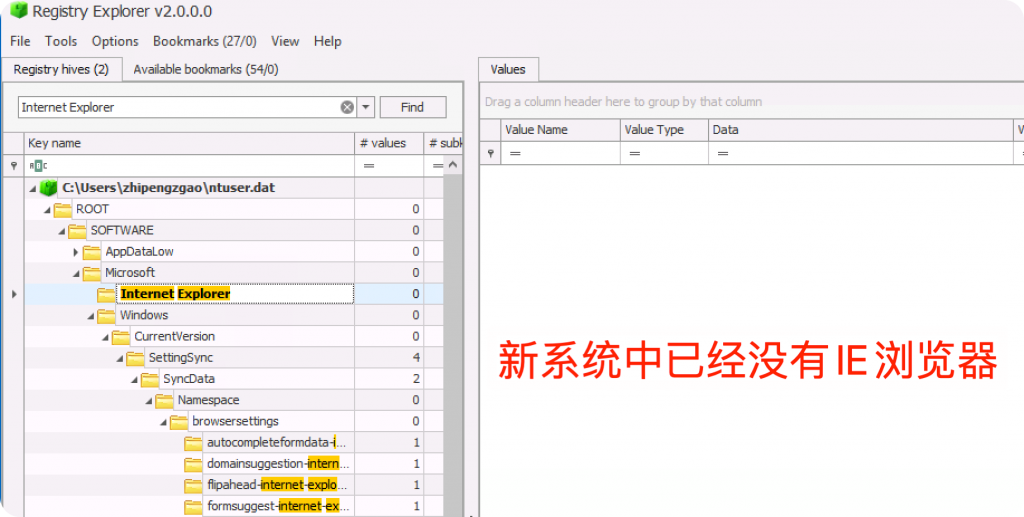

Internet Explorer 历史记录

Internet Explorer 已于 2022 年 6 月 14 日终止使用。这意味着该产品不再推荐使用,它实际上已被 Microsoft Edge 取代。对于现在或许已经过时了,但仍然需要知道它。在取证过程中仍然可能派上用场,因为我们无法知道攻击者是否会用到它。

而通过 Internet Explorer 浏览的任何 URL 和网站都存储在名为“ typedpaths ”的注册表项中。

NTUSER.dat\Software\Microsoft\Internet Explorer\TypedURLs

虽然键还在,但是IE已经没有了,就不会记录对应的访问记录。

赞赏 微信赞赏

微信赞赏 支付宝赞赏

支付宝赞赏

发表评论