DNS隧道:从攻击原理到威胁狩猎

对于经常做红蓝的人来说,DNS隧道这个东西可以说是老生常谈了。但现实情况是,很多安全团队在日常监控中对DNS流量的关注度依然不够,很多内网的机器不能访问外网但是DNS可以出网,导致攻击者利用DNS协议悄悄把数据偷走,事后才被发现。这篇文章我把DNS隧道的原理、常见手法、检测思路以及实际的狩猎假设整理在一起。

DNS隧道到底是什么

DNS隧道说白了,就是攻击者滥用DNS协议来传输数据。DNS是互联网最基础的协议之一,几乎所有网络环境都允许DNS流量出站,而且很多安全设备对DNS流量的审查并不严格。攻击者正是看中了这一点,把DNS当成一条隐蔽的数据通道。

它的核心目的有三个:

- 绑架DNS协议绕过网络安全管控

- 以编码或加密形式偷运数据

- 把恶意流量藏在正常DNS请求里

DNS隧道在攻击中扮演的角色

在实际的攻击场景中,DNS隧道的用途比想象中要广泛得多。

数据外泄是最常见的场景。恶意软件拿到敏感数据后,把数据编码塞进DNS查询里发出去。由于DNS查询和响应在很多企业网络里基本处于”放行不管”的状态,这种外泄方式非常隐蔽。

C2通信也是一个重点。木马、后门程序可以通过DNS隧道接收攻击者下发的指令,然后把执行结果用同样的方式回传。这使得攻击者可以和被控主机保持持久化的通信,而不需要建立传统的TCP连接。

隐匿恶意活动——因为DNS流量在很多环境下既不加密也不做深度检测,攻击者可以利用这条通道隐藏各种恶意操作。

DNS隧道也是渗透测试人员在红队评估中常用的技术,用来检验目标网络对这类攻击的防御能力。

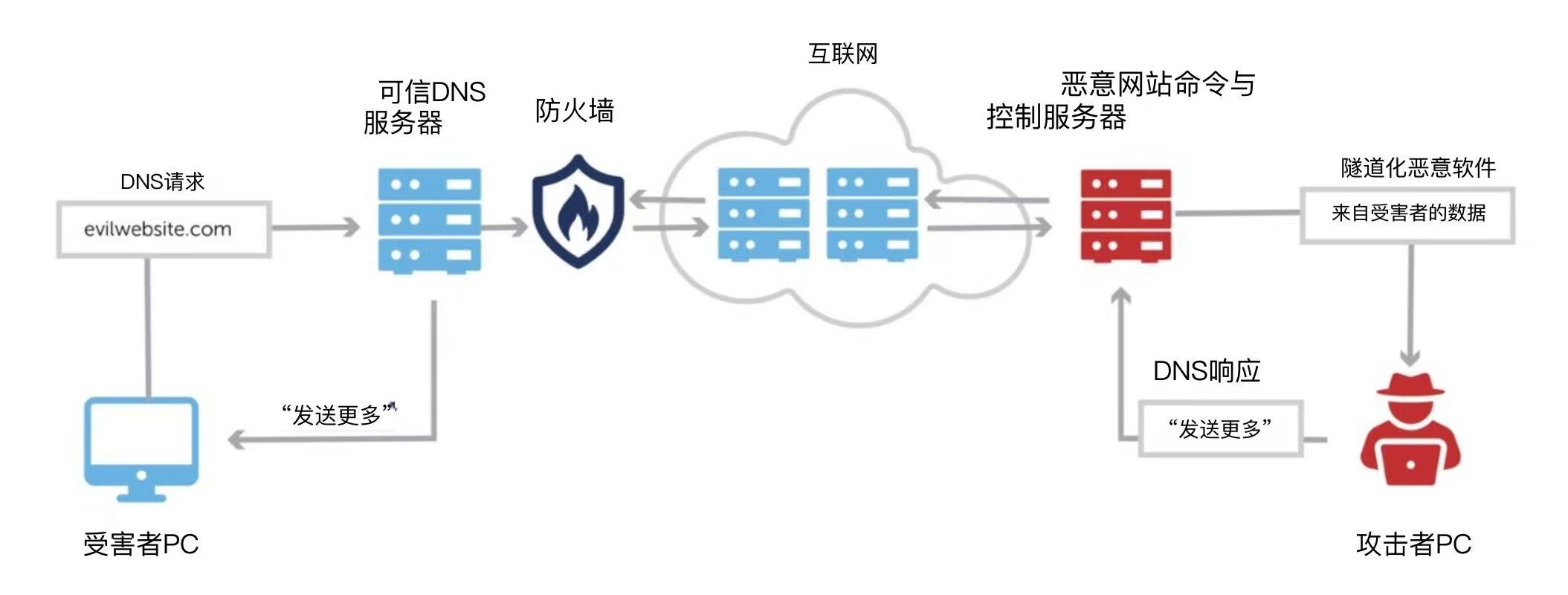

DNS隧道的工作流程

理解DNS隧道的运作方式,对应急响应人员判断攻击链路至关重要。整个过程可以拆解成以下几步:

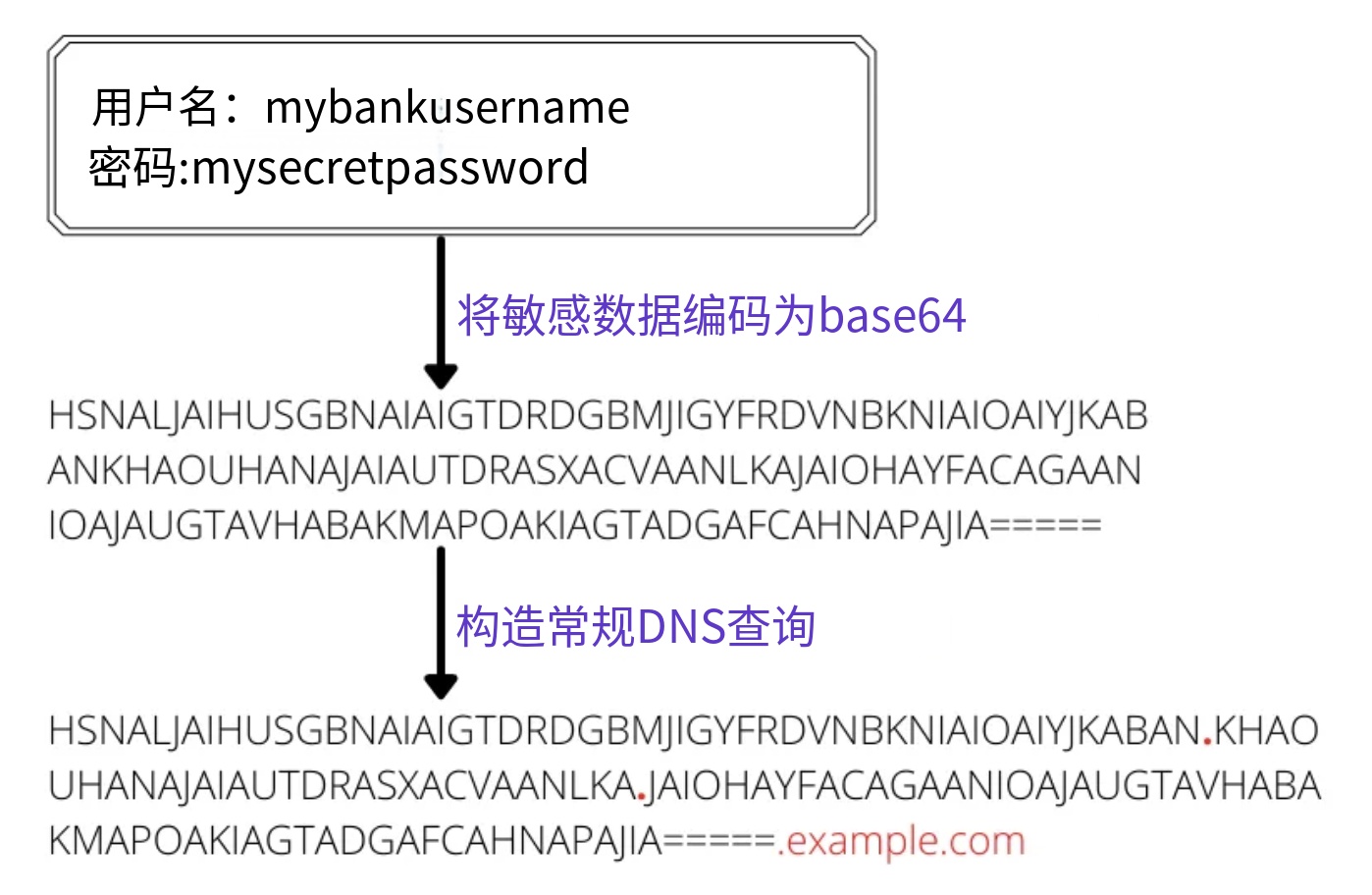

第一步:数据编码。 攻击者先把要传输的数据用Base64、十六进制等方式编码。比如字符串”Hello world”编码后变成”SGVsbG8gd29ybGQ=”。

第二步:构造DNS查询。 编码后的数据被塞进DNS查询请求里,通常是作为子域名的一部分。比如查询”SGVsbG8gd29ybGQ.example.com”,看起来像是在解析一个域名,实际上子域名部分就是传输的数据。

第三步:发送查询。 DNS查询被发送到攻击者控制的DNS服务器。这一步和正常的DNS解析请求在网络层面几乎没有区别。

第四步:服务端处理与响应。 攻击者的DNS服务器收到查询后,提取出其中的数据,同时在DNS响应中嵌入返回的数据。响应中通常使用A记录或TXT记录来承载数据。

第五步:数据提取。 客户端收到DNS响应后,从中提取嵌入的数据并解码,还原出原始内容。

这个过程是双向的——攻击者既可以往外偷数据,也可以往内下发指令,这正是DNS隧道被恶意软件广泛用于C2通信的原因。

常见的DNS隧道技术手法

Base64编码隧道

最基础也最常见的方式。数据先做Base64编码,然后作为DNS查询的一部分发送出去,服务端响应中同样包含编码后的数据。

应急排查时的关注点:留意DNS查询中出现的Base64特征字符串,以及异常的数据量和查询模式。

子域名隧道

把数据拆分成多个片段,每个片段作为子域名嵌入DNS查询。比如”data-chunk1.data-chunk2.example.com”,每次查询搬运一小块数据。

应急排查时的关注点:关注子域名层级异常多、子域名内容看起来像随机字符串的DNS查询。

DNS负载隧道

直接在DNS查询的Payload里塞入数据,通常利用TXT记录或A记录来承载。这种方式单次能传输的数据量相对更大。

应急排查时的关注点:DNS查询或响应中出现异常大的数据包,尤其是TXT记录中包含大段编码数据的情况。

DNS over HTTP/HTTPS隧道

利用DoH(DNS over HTTPS)把DNS查询封装在加密的HTTP/HTTPS连接中。这种方式不仅利用了DNS协议本身,还叠加了HTTPS加密,检测难度更高。

应急排查时的关注点:监控加密DNS流量,识别偏离正常DNS通信模式的行为,关注对公共DoH服务(如Cloudflare、Google)的异常连接。

动态DNS隧道

利用动态DNS(DDNS)服务频繁变更域名来传输数据。攻击者通过不断更换子域名,把数据嵌入DNS查询中。

应急排查时的关注点:监控DDNS相关域名的解析活动,关注子域名使用模式是否异常。

域名生成算法(DGA)

这是恶意软件中非常经典的技术。DGA算法能自动生成大量看起来随机的域名,恶意软件用这些域名做DNS查询来建立C2通信。

应急排查时的关注点:检测随机性很高的域名查询,分析域名的字符组成和长度分布,结合威胁情报进行比对。

DNS over UDP隧道

通过标准的UDP 53端口传输数据,这是最传统的DNS通信方式,也是攻击者最常利用的通道。

应急排查时的关注点:对UDP 53端口上的异常DNS流量做监控和分析。

DNS隧道的威胁狩猎技术

讲完原理和手法,接下来说说怎么主动发现这些活动。在应急响应和日常安全运营中,被动等告警是不够的,主动狩猎才能占据先机。

DNS日志分析

DNS日志是检测DNS隧道最直接的数据源,分析时重点关注三个方面:

查询内容检查: 仔细审查DNS查询的内容,特别是异常长的、包含编码特征的域名。一般正常的域名解析不会出现几十个字符的子域名。

响应大小分析: 正常的DNS响应通常比较小,如果频繁出现体积异常大的DNS响应,很可能有数据在里面搭便车。

查询频率监控: 某个内网IP对外发出大量DNS查询,尤其是集中在某个域名下的子域名查询,这种模式非常可疑。

异常检测

异常检测的核心思路是”先建立基线,再发现偏差”:

- 先摸清组织内正常的DNS流量模式,包括常见的查询域名、查询量级、时间分布等

- 识别长度、内容或频率上明显偏离基线的DNS查询

- 分析查询的目标域名,是否指向可疑的、新注册的或已知恶意的域名

DNS查询频率分析

通过分析查询频率的时间序列变化来发现异常:

- 时间序列分析: 在时间维度上观察DNS查询是否出现异常尖峰或集中爆发

- 跨时段对比: 将不同时间段的查询量进行比较,发现异常增长或波动

- 查询分布分析: 查看DNS查询的来源分布,关注来自特定IP地址的异常密集查询

DNS流量的统计分析

用统计学方法来量化异常:

- 分析DNS流量的各项指标,包括查询大小、响应大小、查询持续时间等,这些指标的异常往往指向隧道活动

- 建立正常DNS流量的统计模型,检测偏离模型的流量模式

- 与历史数据做对比,识别出不寻常的变化趋势

关联分析与补充取证

发现可疑DNS活动后,单靠DNS日志往往无法定性,需要做关联分析:

- 把DNS日志和网络流量日志、IDS/IPS告警、终端EDR日志做交叉关联,看是否有其他可疑行为与异常DNS活动在时间和来源上吻合

- 收集补充数据来评估事件的准确性和严重程度,比如对应主机上的进程活动、网络连接记录等

- 通过多维度验证来确认可疑活动是否属实,并评估影响范围

写在最后

做应急响应的都知道,DNS隧道并不是什么新鲜技术,但它之所以一直有效,根本原因在于很多组织对DNS流量缺乏足够的监控。上面这些分析步骤看起来不复杂,但要真正落地还需要完善的日志采集基础设施、合理的基线建模和持续的狩猎执行。

检测到异常DNS活动只是开始,后续的关联分析、影响评估和响应处置才是应急响应的核心。建议各位把DNS日志分析纳入日常的安全运营流程中,不要等到数据被偷了才去翻DNS日志——那时候往往已经晚了。

赞赏 微信赞赏

微信赞赏 支付宝赞赏

支付宝赞赏

发表评论